企業中有許多的行動工作者是透過VPN網路,來進行各種遠端協同作業需求,為了讓這些用戶在使用VPN網路的過程中更加流暢,可以善用Windows Server 2008 R2 VPN Reconnect技術來達成。

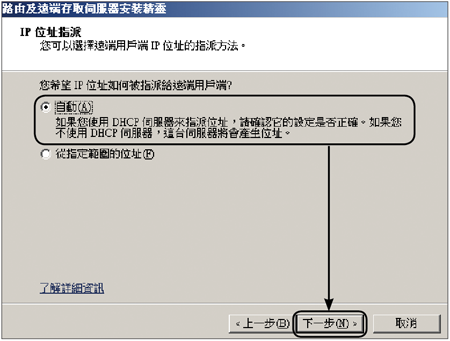

接著是「IP位址指派」頁面,可以選擇採用「自動」或「從指定範圍的位址」選項來指派IP位址給遠端連線成功的用戶端。

如果選擇前者,內部網域中必須有DHCP伺服器,至於後者,則可以自行指定IP位址範圍來分派,不過不能與DHCP所設定的範圍衝突。

如圖35所示,本例選擇「自動」,然後按下〔下一步〕按鈕。

|

| ▲圖35 指派IP位址。 |

緊接著,在「正在管理多個遠端存取伺服器」頁面中選取「否,使用路由及遠端存取來驗證連線要求」,主要是因為在本例的網路環境內並沒有預先準備好另一部專屬的RADIUS伺服器來處理身分驗證,因此直接採用本機伺服器來驗證遠端使用者身分即可。按下〔下一步〕按鈕繼續。

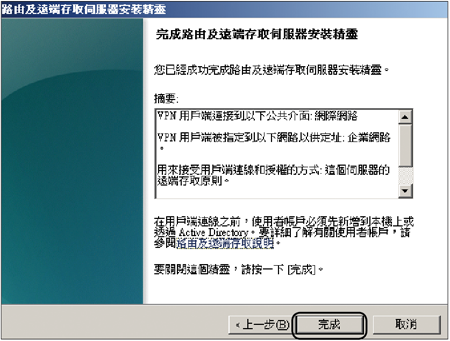

最後便可以在如圖36所示的頁面中看到前面的設定摘要,確認無誤後按下〔完成〕按鈕即可。

|

| ▲圖36 完成設定。 |

完成基本VPN服務的啟用與設定後,可能會出現一則警告訊息,其主要目的在於告知VPN網路的連線檢查工作,可以選擇透過本機的「路由及遠端存取服務原則」或是內部網域中另一部專屬的「網路原則伺服器(NPS)」來負責。在這個部署情境中,為了簡化架構設計將會選擇前者。

TOP 5:正確配置VPN網路的存取原則

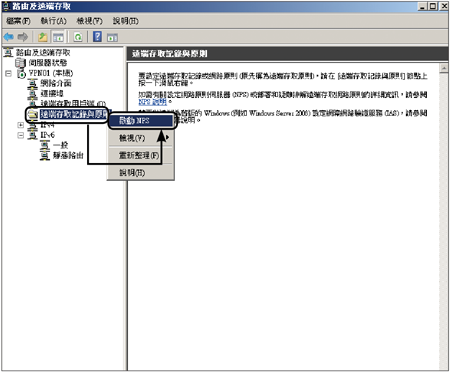

接著開始配置VPN網路的存取原則。如圖37所示,在「路由及遠端存取」視窗中點選至「遠端存取記錄與原則」節點,然後按下滑鼠右鍵,點選快速選單中的【啟動NPS】。

|

| ▲圖37 啟動NPS。 |

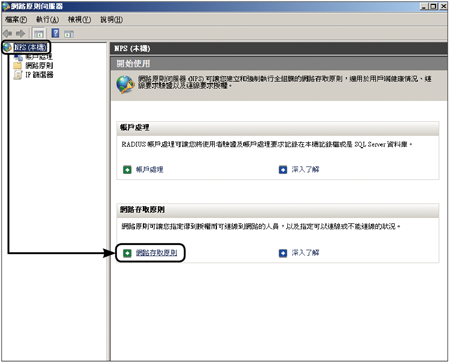

接著便會開啟如圖38所示的本機網路原則伺服器設定介面,在最上層節點的頁面內點選「網路存取原則」連結繼續。

|

| ▲圖38 網路原則伺服器介面。 |

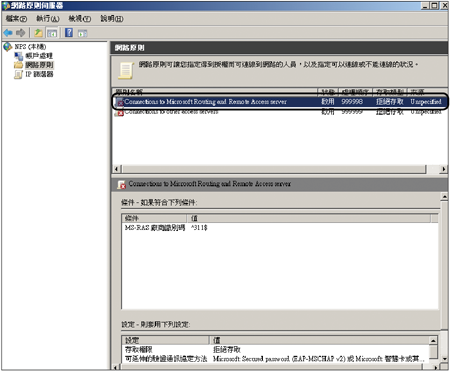

如圖39所示,在「網路原則」頁面內預設會有兩個設定為拒絕存取的原則項目,連續點選開啟其中的「Connections to Microsoft Routing and Remote Access server」項目。

|

| ▲圖39 預設網路原則項目。 |

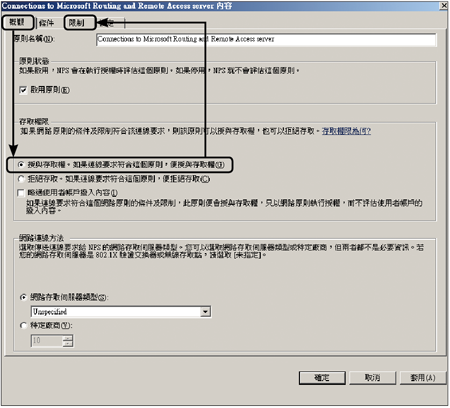

跳出設定視窗後,在〔概觀〕活頁標籤內將存取權限部分設定為「授與存取權」,然後切換至〔限制〕活頁標籤(圖40)。

|

| ▲圖40 修改預設原則。 |

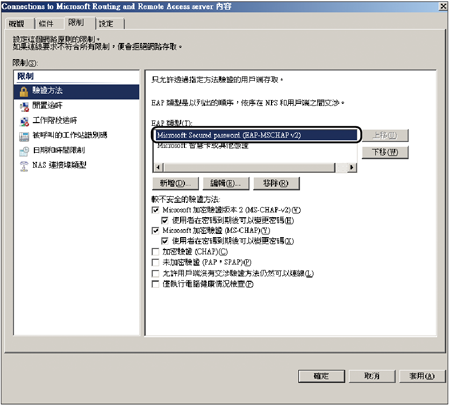

如圖41所示,在「限制」頁面內,針對「驗證方法」中的設定唯一保留「Microsoft Secured password(EAP-MSCHAPv2)」項目,然後移除「Microsoft智慧卡或其他憑證」項目。

|

| ▲圖41 驗證方法設定。 |

最後按一下〔確定〕按鈕,就完成設定了。