vCenter Server Appliance 6.5的推出,是一項在管理效率上的重要突破,不再非得選擇vCenter Server for Windows進行部署,因為已提供同等的管理介面與功能設計,也不必再仰賴傳統vSphere Client視窗程式來連線管理vCenter Server,而是改用更具流暢設計的網頁版vSphere Client。

請注意!vCenter Server Appliance系統的DNS設定,務必確認已經指向了能夠正常解析Active Directory網域控制站的IP位址。

再次登入PSC網站後,如圖29所示點選至「組態」→「身分識別來源」頁面,在此目前僅能檢視到vCenter本身的SSO網域名稱,點選〔新增〕繼續。

|

| ▲圖29 進行身分識別來源管理。 |

開啟「新增身分識別來源」頁面後,在「身分識別來源類型」中選取「Active Directory(整合式Windows驗證)」,並輸入Active Directory的DNS網域名稱。在此如果想要使用「做為LDAP伺服器的Active Directory」選項來設定連線也可以,只是需要設定的欄位值比較多,且必須採用LDAP的連接字串格式進行輸入。

完成新增身分識別來源的設定之後,切換至「使用者和群組」頁面。首先,在〔使用者〕頁籤內,一旦有出現所加入的Active Directory可以選擇,即表示上一步驟的設定沒有問題。選取後,就可以檢視到所有在Active Directory中的使用者清單。若想要讓某一個Active Directory的使用者擁有vCenter的系統管理員權限,只要在〔群組〕頁籤內先選取「Administrators」,再點選「群組成員」內的〔Add〕圖示按鈕即可。

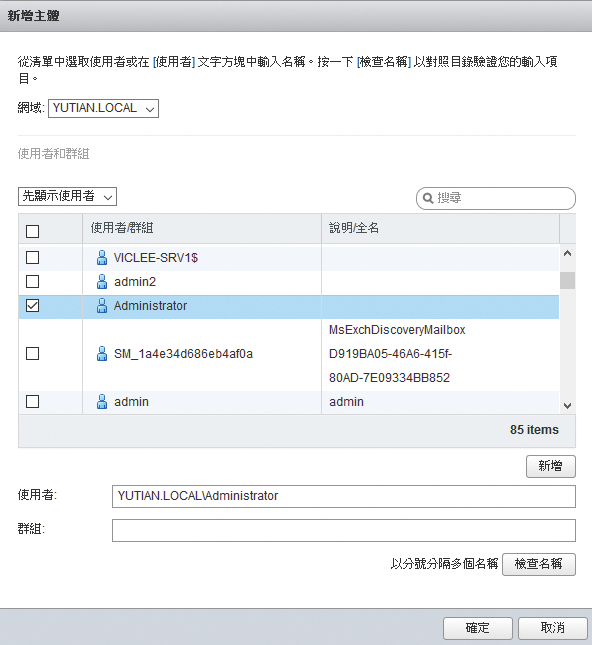

隨即出現「新增主體」頁面,如圖30所示先在「網域」下拉選單內挑選Active Directory的網域,再選取所要賦予管理員群組權限的Active Directory使用者,若是帳戶數量很多,可透過關鍵字的搜尋功能尋找,接著先按下〔新增〕按鈕,再按下〔確定〕按鈕。

|

| ▲圖30 修改群組成員。 |

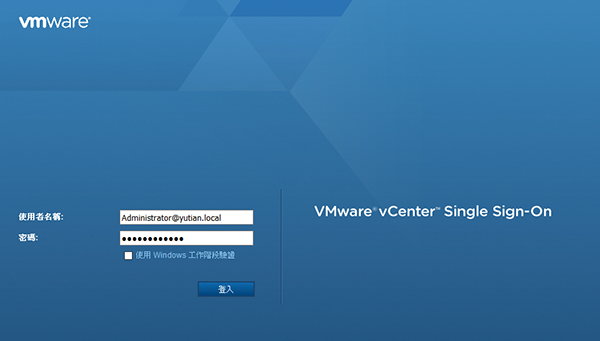

成功新增Active Directory使用者至vCenter的系統管理員群組後,就可以嘗試登入vSphere Web Client或vSphere Client,並執行各項任務的管理。如圖31所示,在此登入頁面中,同樣必須輸入完整的人員E-mail地址,以便讓系統能夠識別出是使用哪一個網域的帳戶。

|

| ▲圖31 以AD帳戶登入vSphere Web Client。 |

此外,如果想要直接以目前電腦開機登入的Active Directory帳戶進行登入,只要勾選「使用Windows工作階段驗證」並按下〔登入〕按鈕即可,如此一來,連帳戶與密碼的輸入都可以省略。

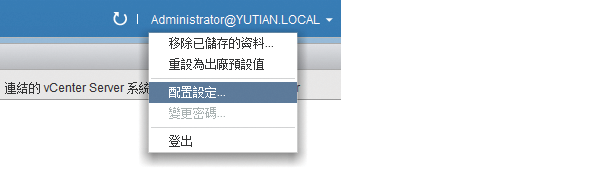

圖32所示是成功以Active Directory帳戶登入vSphere Web Client的範例,從它的選單內會發現,這裡無法執行變更密碼的任務,因為此功能只能執行在以vSphere原生帳戶的登入,對於其他異質帳戶系統的整合,仍然必須回歸到原系統的管理介面中才能修改。

|

| ▲圖32 開啟帳戶選單。 |

結語

隨著網頁開發技術的快速發展,完全Web化已經成為了從用戶端使用者到伺服器IT工作者在任何應用系統導入前的必要評估選項,而這也反應了雲端世代中行動化的根本需求。

針對這點,同樣是以虛擬化平台為主軸的Windows Server,即便也已經發展到了功能甚強的Hyper-V Server 2016,但管理介面上卻仍是以傳統的MMC視窗介面為主,或許有人會說可以透過未來部署於企業內部的Azure Stack方案,但就筆者的技術觀點而論,認為即便沒有導入Azure Stack方案,獨立的Hyper-V主機也應該提供專屬的Web管理介面,並且加入容錯移轉叢集的管理功能,可惜的是目前似乎沒有往這方面發展的跡象。

<本文作者:顧武雄, Microsoft MVP 2004-2016、MCITP與MCTS認證專家、台灣微軟Technet、TechDays、Webcast、MVA特約資深顧問講師、VMware vExpert 2016-217、IBM Unified Communications/Notes/Domino/Connections Certified。>