Exchange Server是全球最多企業IT的共同選擇,但同時它也成為了駭客攻擊的最愛,因此在享有全新Exchange Server 2016所帶來的IT效益之時,需要為它裝配最牢固的安全配備,以因應各種突如其來的侵擾。本文將以實戰講解的方式,示範如何善用商用付費的ScanMail以及開放原始碼的ClamWin套件,一次解決從檔案系統安全到訊息流的防毒需求。

前端傳輸服務資料夾

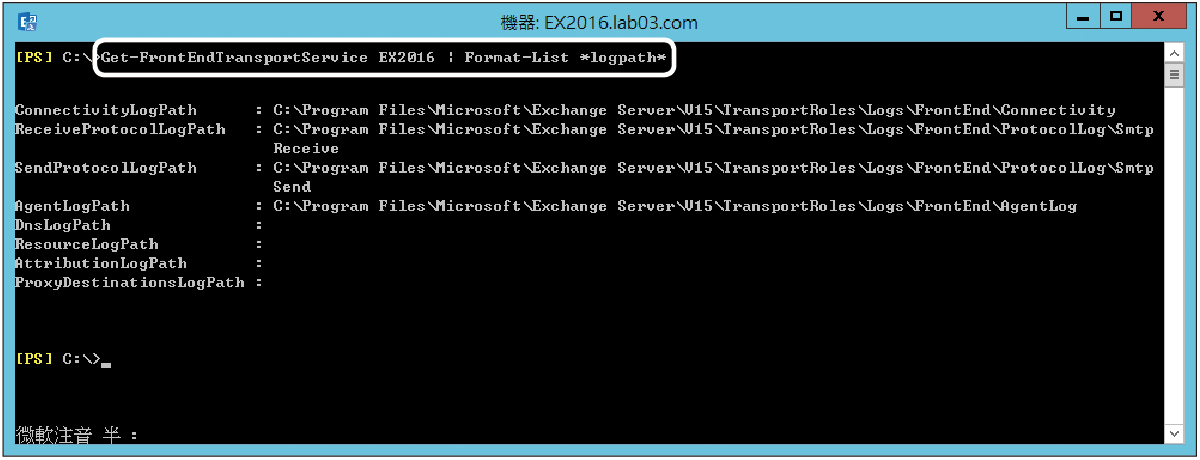

關於與Exchange Server前端伺服器相關的紀錄檔,例如連線紀錄檔與通訊協定紀錄檔,預設會放在「%ExchangeInstallPath%TransportRoles\Logs\FrontEnd」路徑之中,可以如圖31所示透過以下的命令參數來查詢詳細的路徑:

|

| ▲圖31 檢查前端傳輸服務紀錄檔路徑。 |

結合檔案層級開源防毒軟體的使用

Exchange Server 2016本身所內建的惡意程式篩選器,並無法防止檔案層級的病毒感染,只夠確保使用者收發的E-mail以及公用資料夾的內容,有沒有夾帶惡意程式碼的可能性並加以防護。既然如此,哪一類的檔案層級防毒軟體適用於它呢?其實只要標榜有支援Windows Server 2012/R2的防毒軟體都可以。只是適用於Windows Server 2012/R2的防毒軟體有沒有免費的呢?

答案是ClamWin結合Clam Sentinel的使用。其中,ClamWin是Clam Sentinel的基礎,但ClamWin也可以獨立運行,然而為何還需要加裝Clam Sentinel,後續會加以說明。

ClamWin本身已提供高偵測率的病毒與間諜程式掃描,並且內建病毒資料庫的自動更新機制,以及支援整合Windows檔案管理員、Outlook電子郵件附件檔案的惡意程式偵測。更重要的是,它支援的Windows作業系統含括Windows 10/8/7/Vista/XP/Me/2000/98與Windows Server 2012/2008/2003。

接著,先來學習如何安裝與使用ClamWin Free。這裡以安裝最新取得的0.99版本(clamwin-0.99-setup.exe)為例,執行後先決定要給目前使用者,還是開放給所有使用者來使用,建議選擇後者。

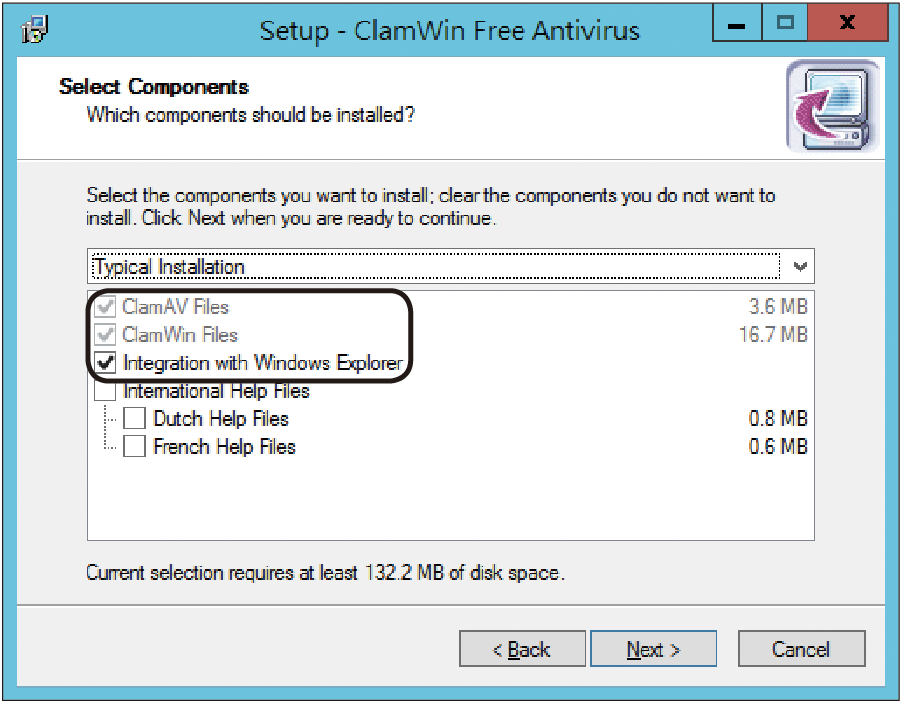

選擇好安裝路徑之後,如圖32所示便會來到「Select Components」頁面,原則上採用預設勾選的安裝選項即可,也就是僅不安裝相關的Help檔案。

|

| ▲圖32 選擇安裝元件。 |

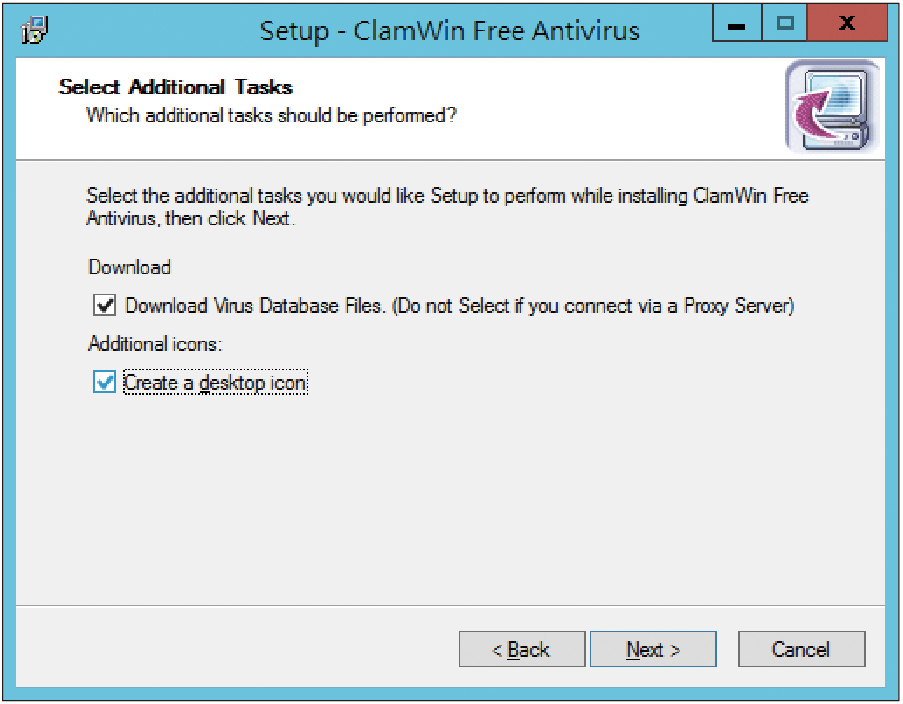

設定好開始功能表的資料夾位置後,如圖33所示在「Select Additional Tasks」頁面內決定是否下載病毒資料庫檔案以及建立桌面捷徑。必須注意的是,如果目前的主機需要經由Proxy來連線Internet,則下載病毒資料庫的選項暫時先不要勾選,否則可能會發生無法連線下載的問題。

|

| ▲圖33 進行其他設定。 |

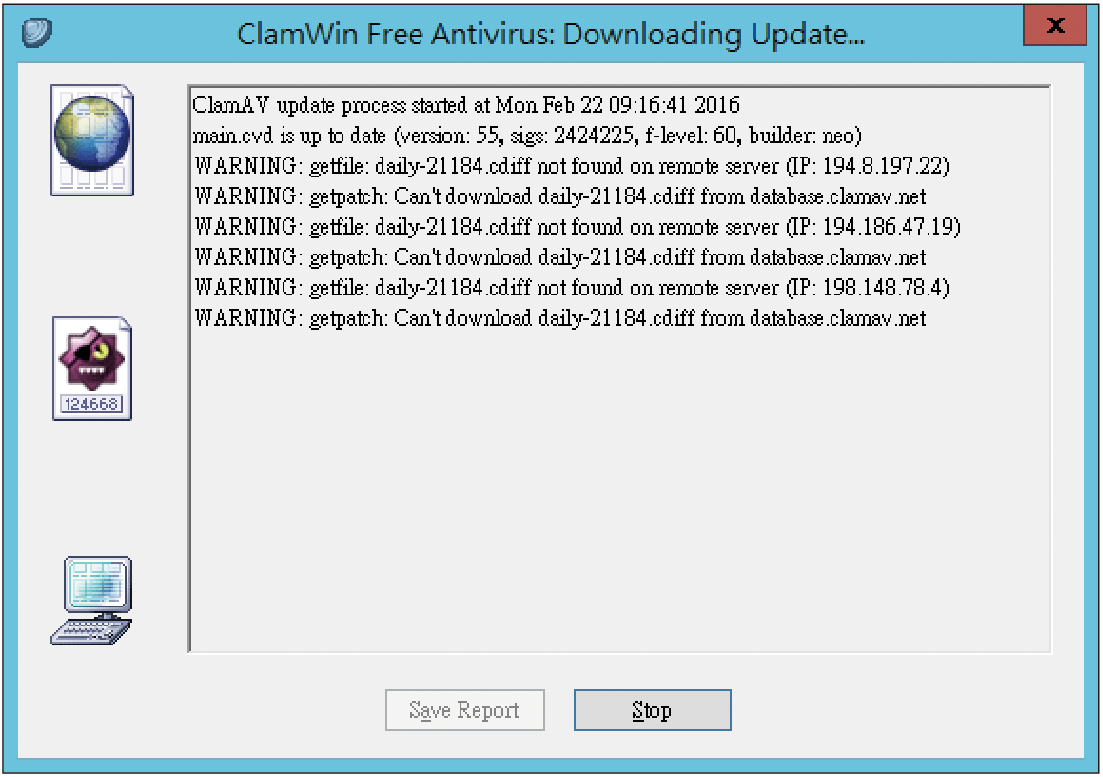

如圖34所示便是正在進行ClamWin更新下載的訊息頁面,完成下載之後,在最後的頁面中按下〔Finish〕按鈕即可。

|

| ▲圖34 線上更新中。 |

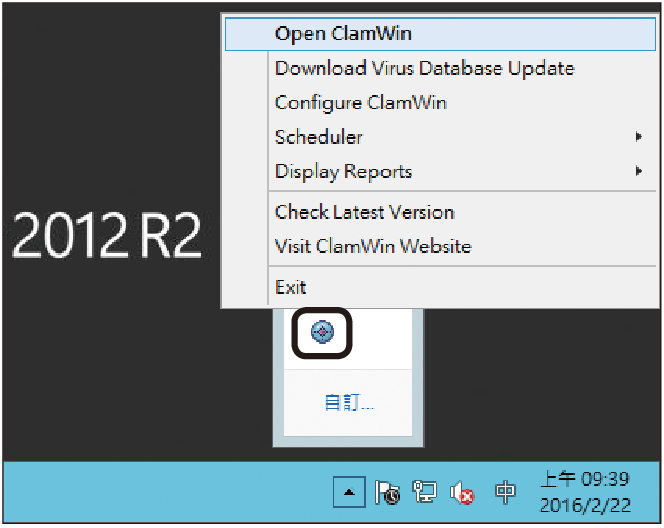

完成安裝後的ClamWin將會常駐在背景,用以監測所有可疑的存取活動。在桌面右下方的通知區域內就可以找到它的啟動圖示。如圖35所示,在其右鍵功能選單中,可以選擇開啟ClamWin管理介面,或者下載病毒資料庫、設定ClamWin以及排程掃毒作業等操作。

|

| ▲圖35 使用ClamWin功能選單。 |

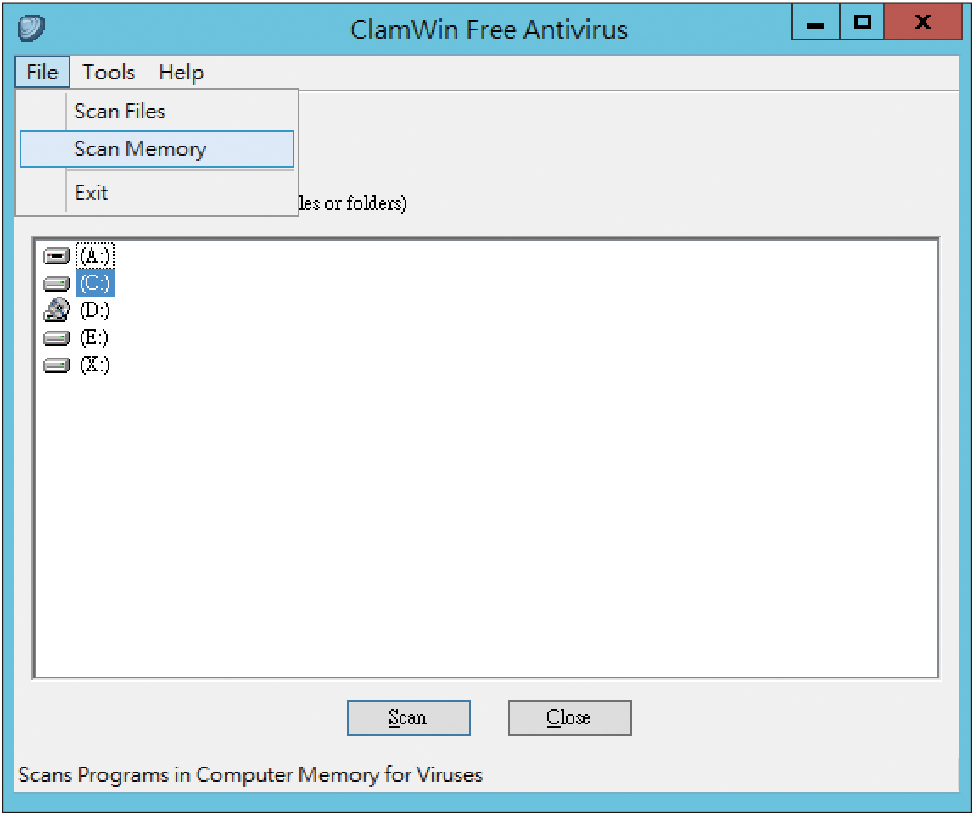

圖36所示則是ClamWin的管理介面,看上去確實有夠陽春,但基本的核心功能還是有的。可以隨時從【File】選單中來執行檔案或記憶體的病毒掃描作業。

|

| ▲圖36 ClamWin管理介面。 |

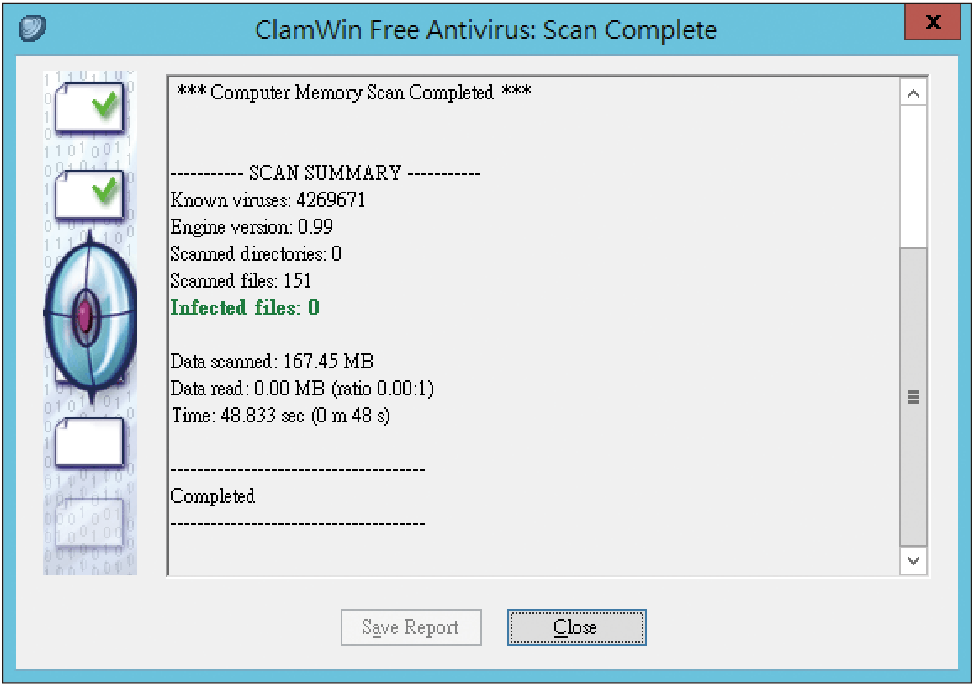

而圖37所示為針對記憶體的掃描結果,報告中清楚說明了已知的病毒數量、防毒引擎版本、已掃描的檔案數量,以及已受感染的檔案數量等資訊。

|

| ▲圖37 查看記憶體掃描結果。 |

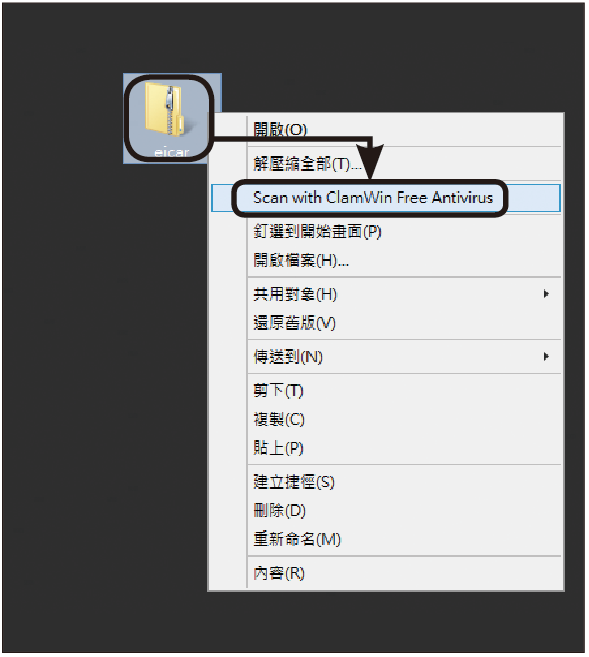

關於檔案層級的病毒掃描,由於ClamWin有整合於Windows的檔案管理員,因此可以如圖38般隨時針對任一可疑的資料夾或檔案按下滑鼠右鍵,然後點選快速選單中的【Scan with ClamWin Antivirus】,進行即時的病毒檢測。

|

| ▲圖38 啟用右鍵掃描功能。 |