儘管安全性始終是一場沒有終點的競賽,但Red Hat的《2026年雲端原生安全報告》顯示,許多企業目前正深陷於受控但混亂的循環中。為突破困局,團隊必須化被動為主動,以安全實踐與規範做為策略基礎,才能將安全性從瓶頸轉變為標準配備。

雲端原生事件的現況

報告中揭露一個發人深省的關鍵:安全事件現已成為近乎普遍的經驗。97%的受訪企業在過去一年中至少發生過一次雲端原生安全事件,這並非一次性的複雜攻擊,反而往往是「日常疏失」導致的結果。

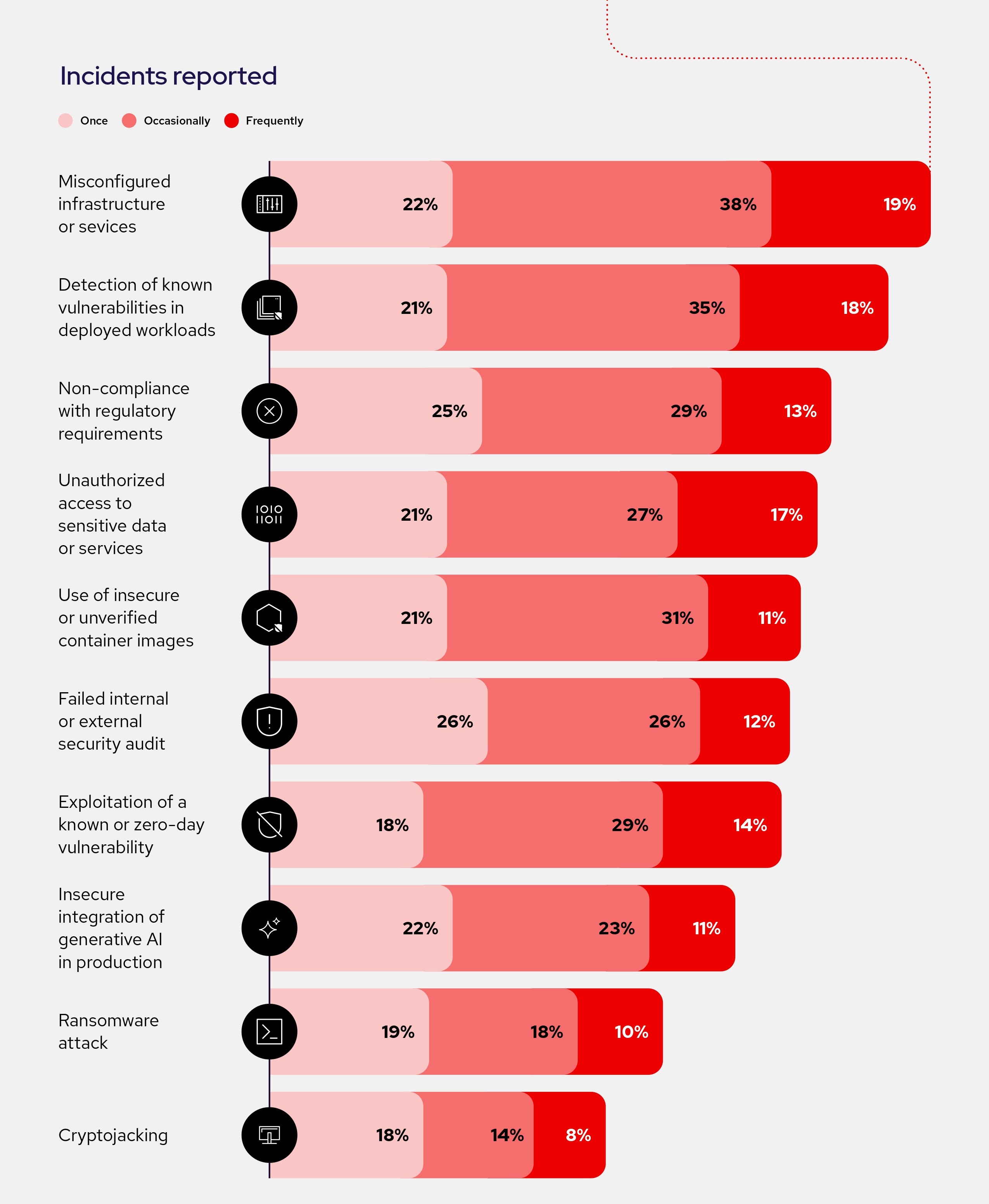

最常被通報的事件類型包括:

- 不當配置的基礎架構或服務(78%):這是暴露的主要原因,通常源於複雜環境中的人工作業流程錯誤。

- 已知漏洞:工作負載在部署時包含「已知不良」的程式碼,產生原本可避免的風險窗口。

- 未經授權的存取:一項持續存在的營運作業障礙,經常導致敏感資料外洩。

配置錯誤和漏洞會導致各種類型的安全事件發生。

配置錯誤和漏洞會導致各種類型的安全事件發生。

這些事件帶來的有形商業成本已遠超過IT部門。74%的企業在過去12個月內因安全疑慮而延遲或放緩應用程式部署。除了延誤之外,92%的受訪者經歷過重大影響,包括修復時間增加(52%)、開發者生產力降低(43%)以及客戶信任度下降(32%)。簡而言之,安全性不再只是技術層面的選項,而是業務敏捷性的首要風險。

受訪企業對於提問的回覆,「未來12個月內,您認為以下因素將會對貴公司的雲端原生安全策略產生何種程度的影響?」

受訪企業對於提問的回覆,「未來12個月內,您認為以下因素將會對貴公司的雲端原生安全策略產生何種程度的影響?」

成熟度悖論:信心與策略間的落差

報告中最引人注目的發現之一,是受訪者感受到的就緒程度與實際策略之間的差距。雖然56%的企業將其日常資安態勢描述為「高度主動」。然而,實際上僅39%的企業具備成熟且明確定義的雲端原生安全策略。

這個結果顯示,雖然團隊渴望具備前瞻思維,但許多企業仍在「即興發揮」。事實上,約有22%的企業在完全沒有定義策略的情況下運作。缺乏架構導致安全護欄的採用極度不一致,包括:

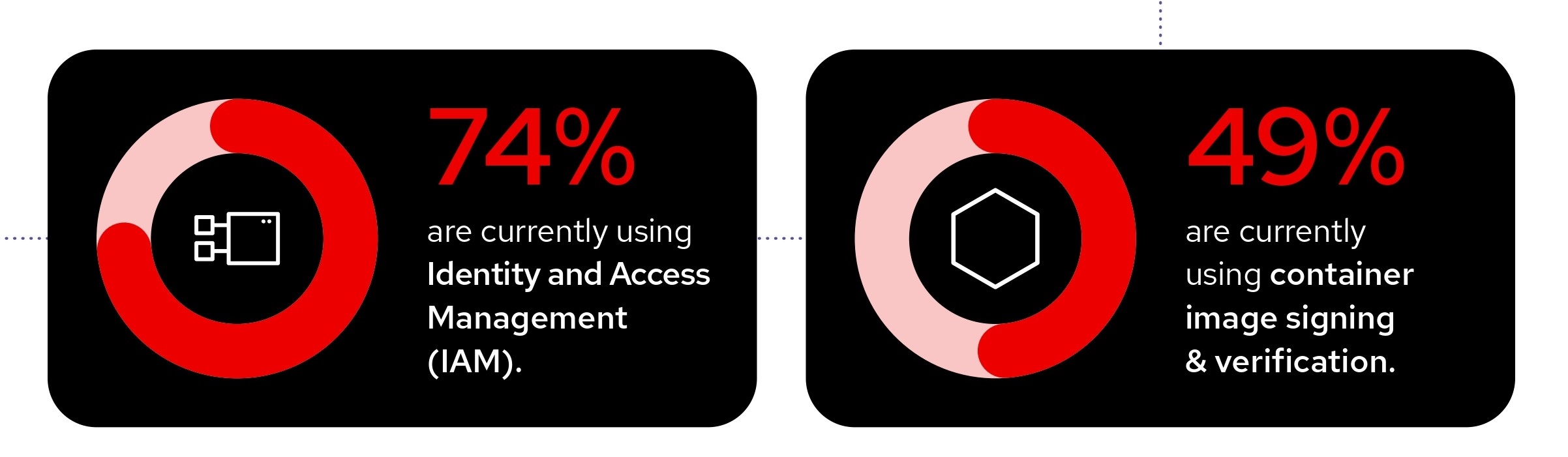

- 身分識別和存取權限管理(IAM):採用率約75%,身分識別被廣泛視為核心控制機制。

- 容器映像檔簽章:僅約半數企業實際使用此功能以確保軟體完整性。

- 執行環境防護:實作情況仍參差不齊,許多團隊仰賴預設設定而非刻意的治理。

安全功能定義成熟度,但採用情況仍不一致。

安全功能定義成熟度,但採用情況仍不一致。

調查數據凸顯出成熟度的價值:擁有明確定義策略的企業,採用進階安全功能的可能性更高,且對維護軟體供應鏈安全的信心高達61%,遠高於其他成熟度較低的同業。

投資趨勢轉向:自動化與供應鏈

體認到這些缺口後,各企業正重新調整2026年的預算。焦點正從分散的單點工具轉向平台整合,並在軟體生命週期中直接建置安全性。

未來1至2年的主要優先投資項目包括:

- DevSecOps自動化:超過60%的企業計劃投資於持續整合/持續交付(CI/CD)流程中的安全性自動化。目標是從人工「關卡」轉向「安全即程式碼(security as code)」,以減少人為錯誤。

- 軟體供應鏈安全:56%的企業視為優先項目。隨著供應鏈攻擊激增,企業亟需透過軟體物料清單(SBOM)和出處證明來驗證開源相依軟體與容器映像檔。

- 執行環境防護:54%的受訪者企圖擴充防禦能力,以即時偵測與阻斷活動威脅,例如加密貨幣挖礦或異常容器行為。

合規性不再是被邊緣化的議題。64%的企業預期,歐盟推行的《網路韌性法案》(CRA)將成為其2026年投資決策的主要驅動力。推動安全治理從「選配」提升為董事會層級的強制要求。

新興風險前沿:AI與雲端安全

在2026年,AI對雲端原生團隊而言是一把雙面刃。雖然58%的企業表示採用AI是安全規劃的核心驅動力,然而實際的治理進度卻「危險落後」於實作速度。

報告顯示,企業對雲端環境中的生成式AI(Gen AI)普遍感到焦慮,96%的受訪者透露出強烈的擔憂。這些擔憂並非僅停留在理論階段,而是集中於三項特定風險:

- 普遍的擔憂:96%的受訪者對其雲端環境中的生成式AI感到憂慮。

- 首要恐懼:包括敏感資料外洩、未經核准使用的影子AI工具,以及整合到不安全的第三方AI服務。

- 治理缺口:儘管存在恐懼,尚有59%的企業缺乏書面的內部AI使用原則或治理架構。

若缺乏明確規範,企業將面臨AI驅動行為的變更配置,或在正常流程外洩漏專有程式碼的風險,這實質上放大現有的身分識別與供應鏈風險。

2026年關鍵行動建議

報告總結提出明確指示:雲端原生創新的速度已正式超越傳統安全做法。為了彌合成熟度悖論,企業不能只停留在臨時性的救火模式,而是採用結構化且以平台為中心的做法。

1.建立正式策略:企業必須脫離「臨時救火」模式,建立從被動應對轉向主動防禦的結構化路徑。

2.嵌入護欄與自動化:安全性必須成為平台「預設安全」的一部分,由DevOps或平台工程團隊執行,以便在不增加開發者摩擦的情況下擴展。

3.優先考慮供應鏈完整性:實施強制性的映像檔簽章與相依軟體掃描。正如一位受訪者所言,開源軟體人人使用,但「幾乎沒人掃描或簽署其相依軟體」。維持韌性的關鍵在於成為那個例外。

4.閉環回饋循環:整合可觀測性與安全資料,以便將執行環境威脅所偵測到的洞察回饋至開發流程中,優先修復最關鍵的問題。

5.立即治理AI使用規範:企業不該坐以待斃等待外部法規到位。必須立即召集跨部門團隊,共同制定關於可接受之AI使用與資料處理的準則。

在2026年,安全性不單單為外掛式的附加組件,而是雲端原生架構的基礎組成。未來能勝出的組織,會是那些將安全性視為業務敏捷性的主要驅動力,而非成本中心的企業。

<本文作者:Alex Handy現為Red Hat首席產品行銷經理>