物聯網作為近年來最熱門的議題之一,在這個萬物聯網的時代,隱私與安全是不可或缺的。然而,物聯網的安全並非是靠單一廠商一蹴可及,必須由各生態鏈的廠商共同建立可信任的安全生態方可成功。

新世代5G高速網路的佈建,再次讓物聯網的應用飛速成長。隨著物聯網設備進一步深入我們生活周遭,物聯網的安全更必須被高度重視。而物聯網的安全,需要整個生態鏈包含系統晶片、機板、OEM以及其上的系統軟體開發商共同努力方能達成。

工業物聯網之安全要求大不同

2020年各大電信業者5G陸續開台,隨著「高速度」、「低延遲」、「多連結」的網路到來,各式應用場景的討論絡繹不絕,熱鬧異常。軟硬體廠商均卯足全力,希望藉由新的網路型態在低迷的景氣中打造全新的商業機會。然而,在這樣各類新型態的應用即將面市之時,更應回頭關注一下物聯網的基礎架構風險。

物聯網資訊基礎架構風險地圖。

物聯網資訊基礎架構風險地圖。

與傳統的資訊科技(IT)及運營科技(OT)相較,物聯網的安全則集其大成,強調隱私(Privacy)、安全(Safety)、資安(Security)、可信賴度(Reliability)以及資訊韌性(Resilience)。對傳統IT而言,生命財產安全的要求是相對陌生的,但別忘了,2010年Stuxnet造成了伊朗核電廠的高度破壞,到了現今汽車、家電、各式感測器連網的IoT時代, 不安全的資訊基礎架構能對日常生活造成什麼樣的破壞?隨著破壞的「所需成本」與「其影響層級」的重新再平衡,隱晦式的資訊安全(Security by Obscurity)早已不該成為唯一的安全機制。

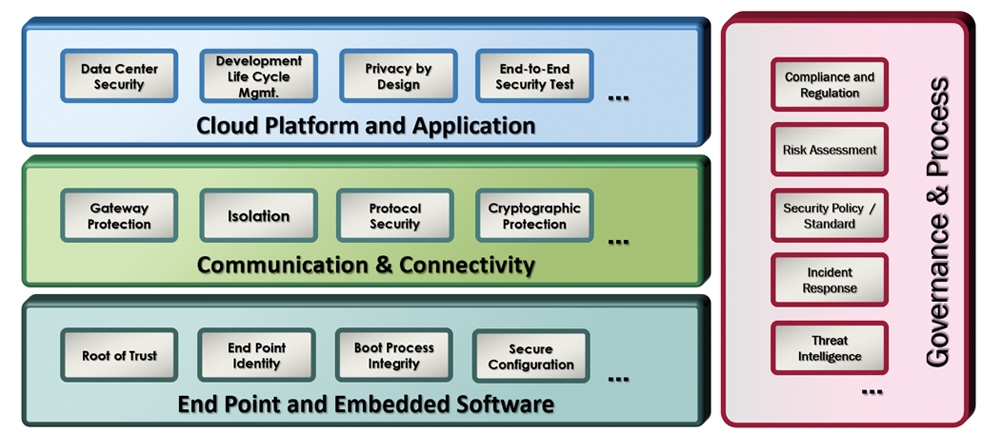

物聯網之資安風險控制框架

那麼在萬物聯網的時代,物聯網的安全相較於傳統IT/OT會有哪些重點?參考工業網際網路聯盟(Industrial Internet Consortium,IIC)以及相關先進的建議,以下的物聯網資訊基礎架構風險地圖可以作為初步的參考。

端點與嵌入式系統層

物聯網興起之後,安全上最大的不同即落在端點及嵌入式系統這一端。這部分近年討論熱烈即是信任根(Roots of Trust),亦即將安全之信任基礎建置於硬體上,減少韌體遭竄改而導致的安全風險,其常見技術包含現場可程式化邏輯閘陣列(FPGA)、信賴平台模組(TPM)以及可信執行環境(Trusted Execution Environment)等。

總的來說,這些技術均透過端點硬體晶片上內建的安全設計,提供其上的系統軟體安全憑證、安全基礎認證、加密資訊儲存等基礎的安全功能。以此為基礎,就可以實作簽章以認證並授權核可的使用者或應用程式進行系統操作、比對Hash值嚴格控管開機程序,減低惡意程式預先載入系統的風險,或是以信任根驗證系統更新是否合法等等,進行各式端點的安全控管。必須特別注意的是,這樣的安全功能有賴各供應鏈包含系統晶片、機板、OEM以及其上的系統軟體開發商將其導入並實作,才能完備整個信任鏈的健全。

然而,現今許多正在進行的IoT專案有兩個共同難題,一是專案大多建置於多年前的基礎架構(Brownfield),難以將新式安全架構完整導入;另一難題則是受限的端點資源(Resource-constrained Endpoint),專案常因端點載具體積、耗能以及成本等多方考量,無法建置應有的安全功能。這時,只好仰賴資訊基礎架構風險地圖裡其他層的控管機制來緩解端點的安全疑慮。

通訊連接層

談到物聯網通訊,首先得提到其無所不在的網路(Ubiquitous Network)特性,亦即其網路已非傳統IT的多層式架構;再來就是其應用的通訊協定,多使用Fieldbus等通訊協定來連接各種不同的設備,這些歷史悠久的通訊協定因早期封閉式網路有著實體隔離的特性,極少內建安全機制。根據國外的研究,內建通訊加密與安全認證的工業用通訊協定不到十分之一。試想不安全的通訊協定連接上網際網路後可能對關鍵基礎設施(例如電廠、水壩)造成多大的安全風險?

然而,物聯網的趨勢總是得走下去,還是有一些方法來控制這些問題,包含網路實體隔離、透過虛擬機隔離作業系統核心、應用程序隔離等方法來控制風險,在架構允許的情況下,也應建置加密通道(例如MPLS)或是使用IPSec等加密技術來建立安全的傳輸通道。

此外,傳統的Gateway端防護依然是有效的,只是須特別注意的是,傳統的防火牆僅針對IT環境常見的設備建立預設的防護,對於工業用通訊協定的支援相當有限,另外也欠缺第七層應用層的關聯規則,這部分未來將有賴IT廠商、OT大腕及各業界專家們通力合作來完成了。

雲端平台與應用

基於地域性與可擴充性考量,現今越來越多的應用放置於雲端服務業者,這時候可以思考使用雲端安全聯盟的CAIQ(Consensus Assessments Initiative Questionnaire)來評估自身導入雲端服務的安全水準。而在系統開發的過程中,也必須遵行Security by Design的精神,早期將安全需求內建於系統中,其中,Right-size Security是相當重要的,必須考量安全遭破獲的嚴重性與影響層級,建立相對應的系統安全控制,方能說服主管機關與投資者。

而在最後的安全測試上,也必須著重End-to-End的安全測試,也就是從雲端平台一路到端點的安全測試,而非只是針對端點產品的安全測試與認證。需要知道的是萬物聯網的時代,任何一個節點的安全漏洞均可能導致整個系統全面性的破壞崩解。台灣身為ICT產業大國,資通產業標準協會(TAICS)業已參考國際標準制定網路攝影機等設備之資安檢測標準,政府亦積極發展物聯網資安認證標章,我們樂見各應用領域之安全檢測基準能夠順利地推展開來。

風險治理流程

在整體風險治理架構上,首要之務是進行風險評估,工業網際網路聯盟(IIC)已經建立IoT Security Maturity Model,將安全要求分為風險治理、安全功能與系統強化三大面向協助組織進行深度評估。另外,建立完整的安全組織與流程亦是絕對必要的,須知物聯網可能牽涉的是生命財產的安全議題,因此安全組織不能只是產品與IT人員,還須包含法務、公關、總務、客服等各單位,並進行完整之緊急事件應對演練,以備不時之需。 而在具規模的組織,建立相當的風險智能功能團隊亦是必要的。需要了解的是,物聯網設備多是專業領域之特殊應用,因此資料需要大量的領域專家進行分析解讀,這時亦可以應用機器學習技術使用監督式學習尋找錯誤資料,並進行風險評分,甚至可進階使用非監督式學習進行資料分類與異常分析,尋找系統優化之契機。

最後,這些風險分析的規則,最好能適度轉換成Machine Policy,建置安全智能於端點,使資料中心與端點通力合作,形成一個正向輪迴,持續強化安全偵測,阻擋威脅於機先。

物聯網安全之未來

物聯網作為近年來最熱門的議題之一,在這個萬物聯網的時代,隱私與安全是不可或缺的。然而,物聯網的安全並非是靠單一廠商就能一蹴可及,必須由各生態鏈的廠商共同建立可信任的安全生態方可成功。這個生態鏈中包含硬體製造商必須建立信任根,解決方案商基於硬體安全方案實作安全功能,系統維運商精實管理維運安全,最後加上安全認證的導入方能健全。

現今,已經看到硬體製造商提出多樣的安全晶片,政府亦積極推展物聯網安全標準,目前包含視訊監視器、無線路由器以及智慧運輸等,均有相對應的檢測單位。

放眼未來,樂見更多資源投入,發展更多領域的安全基準,更重要的是希望民眾能提高安全意識,方能促使廠商將相關安全要求導入產品與日常維運中,建立起更為安全、便捷的物聯網新世界。

<本文作者:顏志仲為前高科技及金融業資訊安全主管,具有20年以上大型高科技製造業與跨國金融機構服務經驗,其專長涵蓋資訊治理、企業風險管理與企業資訊架構。作為前HTC全球資訊安全主管與亞洲最安全銀行資訊安全主管,他曾建立全球規模之資訊安全組織,其業務範疇包含安全認知∕政策∕營運∕技術與事件管理,並也曾於跨國銀行管理高度監理之零信任安全維運。在此之前,顏先生亦於資訊管理協會與電腦稽核協會大型會議擔任講師。相關發表請參閱https://medium.com/@pocket.yen.kelvin。>