今年九月,親俄駭客組織NoName057對台灣政府、金融以及高科技產業發動分散式阻斷服務(DDoS)攻擊,根據Akamai的觀察,NoName057發動的網路攻擊並未停歇,而且鎖定的對象除了重大基礎設施、重點產業和知名企業之外,還開始擴大到中小型企業及民間組織。

今年九月,親俄駭客組織NoName057對台灣政府、金融以及高科技產業發動分散式阻斷服務(DDoS)攻擊,至少13家證券業者受害,損失金額超過200億元。但在事件發生一個月後,根據Akamai的觀察,NoName057發動的網路攻擊並未停歇,而且鎖定的對象除了重大基礎設施、重點產業和知名企業之外,還開始擴大到中小型企業及民間組織。

Akamai大中華區資深技術顧問王明輝指出,從監控NoName057的Telegram頻道中不難發現,攻擊標的範圍正在擴大,不只是學校、汽車產業,甚至連植物園都成為目標,「過去有些企業會認為,政治與自己所屬的產業完全沒有關聯,應該不會成為這類駭客的對象,但其實從NoName057的攻擊目標來看,早已沒有產業的分野,只要在網路上提供服務,就可能成為被攻擊的標的。」

三原因造成低流量攻擊奏效

當然,這並不是台灣第一次面臨大規模DDoS攻擊,以券商為例,2017年也曾發生集體遭DDoS攻擊勒索的事件。儘管其後企業紛紛加強防禦機制,也採取了可靠的對應方案,但此次NoName057的攻擊事件仍突顯出防禦尚有不足的現況。

親俄組織NoName057攻擊目標正在擴大。

親俄組織NoName057攻擊目標正在擴大。

根據Akamai分析NoName057九月對台發動的攻擊,其攻擊流量只有平常的兩倍,然而卻有不少單位因此中斷服務,王明輝推估,原因可能是預留的流量空間不足、缺乏防禦機制,或是防禦機制生效時間太慢,來不及因應所致。

他提到,儘管目前已有許多措施可針對DDoS的防禦,例如向電信商申請清洗流量、採用雲端解決方案或是運用本地端設備進行流量的監控與清洗。但不同的作法有其優缺點,舉例而言,電信商對外頻寬有限是既有的已知課題,一般而言,企業向電信商申請清洗流量,通常都有攻擊流量上限的要求,一旦超過設定的上限,可能仍會被迫斷線。而另一方面,一般事件處理耗時可能需要30分鐘,但是以現在攻擊的形式,大約15分鐘就會結束,時效性也明顯無法因應。

企業當然也可以自建防禦機制,不過同樣面臨對外頻寬必須加大以及成本的挑戰。此外,由於許多防禦機制仍集中在第三層(網路層)和第四層(傳輸層),而目前許多主要的DDoS攻擊卻針對第七層(應用層),加密內容無法偵測識別,也是導致防禦效果受限的原因之一。

王明輝認為,以雲端服務防禦DDoS攻擊的最大好處是「禦敵於境外」,在攻擊發動點就進行阻擋,例如Akamai的SLA是零秒啟動的防禦機制,以投資成本和時效性而言,都優於電信商和地端自建的作法。此外,Akamai在台灣也有設備可針對本地流量就近阻擋攻擊。

短中長期建議 應對多元攻擊手法

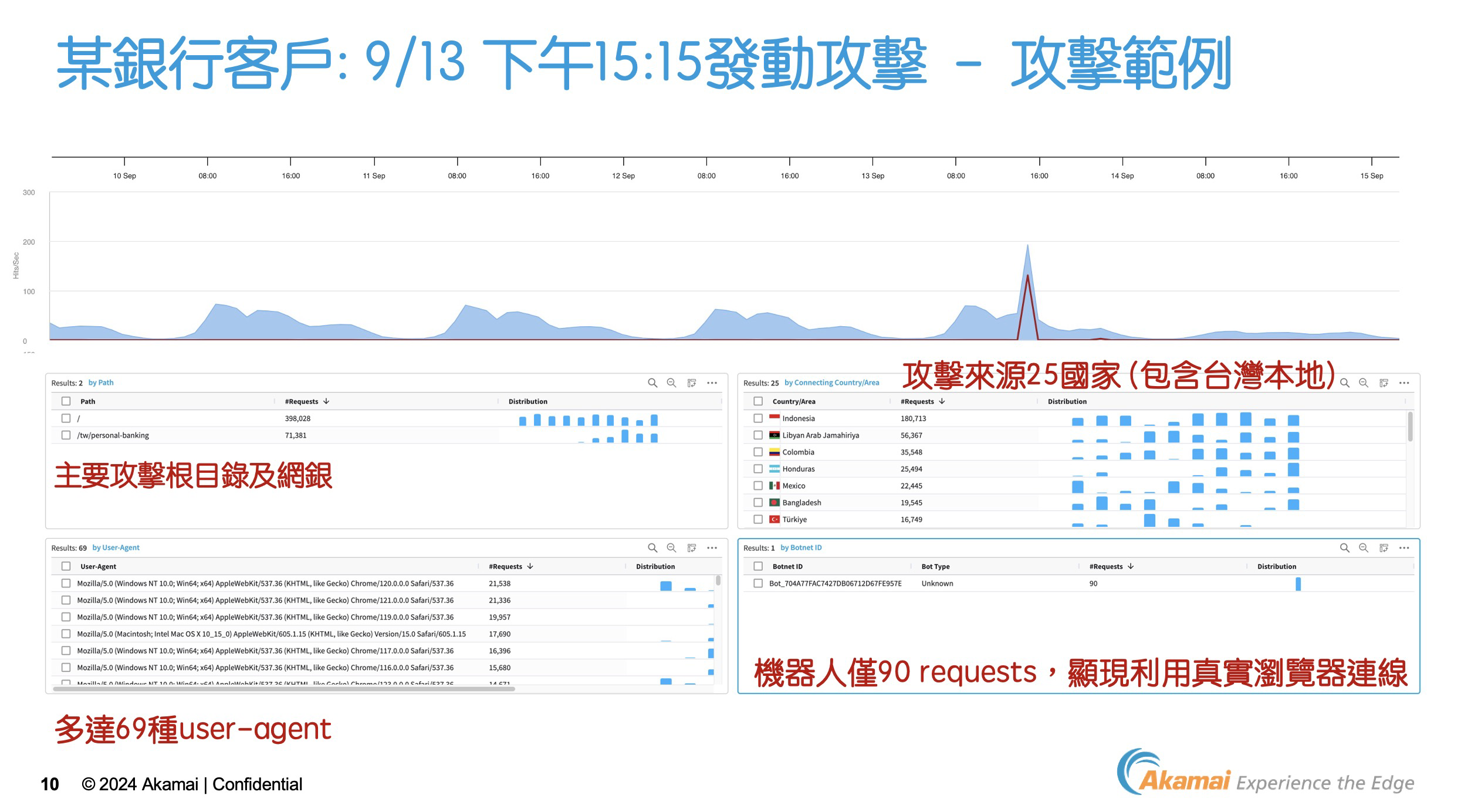

不同於由機器人或操控連網設備發動的攻擊模式,NoName057的最大挑戰在於真人化,其主要是透過在Telegram招募志願者參與DDoSia專案,目前志願者已超過數千人。而這些自願加入的攻擊者只要下載由NoName057提供的程式,就可以加入殭屍網路。而後攻擊者會透C2(Command and Control)伺服器發送指令給殭屍電腦,由它來攻擊終端用戶。而這種分散式的攻擊行為更加難以偵測和防禦,根據Akamai分析日前同遭攻擊的銀行業客戶發現,攻擊來自25個國家,其中也包括台灣本地流量,用於攻擊的User Agent將近70種,主要是瀏覽器和手機App。

由於許多國外客戶已有對應駭客組織NoName057的前例,Akamai顧問便能根據因應狀況與實務經驗,提出短中長期的對策建議。王明輝舉例,短期可進行三項措施,包含透過WAF進行涵蓋動態內容的精細緩存化及設置調整;重新審視WAF流量控制設置;或是引入CDN的故障轉移設定(在原始伺服器故障時向用戶提供適當告知)。

根據Akamai分析日前同遭攻擊的銀行業客戶發現,攻擊來自25個國家,其中也包括台灣本地流量,用於攻擊的User Agent將近70種,主要是瀏覽器和手機App。

根據Akamai分析日前同遭攻擊的銀行業客戶發現,攻擊來自25個國家,其中也包括台灣本地流量,用於攻擊的User Agent將近70種,主要是瀏覽器和手機App。

中期則可考慮在緊急情況下通過WAF增加地理封鎖等存取限制;利用Client Reputation綜合考量;或是隱匿或混淆原始伺服器的主機名和IP,以防止駭客直接攻擊原始伺服器。也可以透過EdgeDNS防止DNS查詢型DDoS攻擊。

中長期來看,則可利用Bot Manager排除Bot的影響;透過MSS在Akamai SOCC進行緊急處理或是將原始伺服器設置在具備高DDoS耐受性的數據中心或網段(防止牽連攻擊)。

資安防護是永續營運重要關鍵

王明輝強調,企業永續經營並不是只有減碳,服務的可用性也是ESG其中一環。資訊安全的防護是企業永續營運的重要關鍵,舉例而言,駭客若是鎖定電子支付業者進行攻擊,其受影響的就不只是一家企業,而是數百家廠商沒有辦法結帳,影響不可謂不大。同樣的情景如果在電力、航空公司或是鐵路交通,將造成更大範圍的影響。

「就技術工具來看,WAF和流量速率管控機制是必備的防禦基礎,但長期而言,企業必須考量資料中心的防禦等級並採取相對建置;此外,由於當前主流攻擊是機器人類型,針對機器類型攻擊的防禦措施也必須到位。」他建議,企業應該要持續地進行攻防演練,真正請攻擊方不定期攻擊,才能檢查出自身的DDoS機制是否完整,若是流於形式的預告演練,雖然過程不會對企業既有服務造成影響,但同時也無法得知現有的防禦機制是否持續有效。畢竟,台灣身為網攻重災區的現況不會改變,無論哪個產業、無論規模大小,都必須有所防禦及準備。