本文探討熱門的社交網路服務網站的潛在危機,透過Facebook平台的身分竊盜範例,說明藉由社交網路服務網站的便利功能,進行身分竊盜及詐欺犯罪時,鑑識人員須利用數位鑑識的記憶體鑑識技術,來協助證明釐清真相並調查真實身分。

網際網路技術快速發展,網路上提供各式各樣的功能與服務,不僅創造許多新的商機,也讓生活越來越便利,例如透過各類網站可以獲得最新的新聞訊息,或進行網路購物,或使用E-mail與朋友們進行訊息交換,也可以在各種討論區參與主題討論。

許多在過去由於時間、地點及技術的限制,需要人與人面對面才能進行的互動,現在坐在電腦前面,透過網路,彈指間即可迅速完成。

而在Web 2.0的概念出現後,開始以人為出發點進行思考,許多社交網路服務網站因應而生,社交網路服務網站是目前當紅的功能網站,整合許多與社交相關的功能與服務,協助使用者利用網路來進行社交活動,吸引許多人使用社交網路服務網站來與朋友們互動、分享文字與影音。

但是,另一方面,犯罪者也蠢蠢欲動,想利用這些功能完成其各種的不法企圖,例如進行人肉搜索、身分竊盜與詐欺取財犯罪等等。

由於在社交網路服務網站,朋友們可以分享彼此訊息,了解彼此動態,因此若稍有疏忽將陌生人加為好友,列為可觀看個人訊息的名單中,個人資訊很容易外洩因而遭到濫用,如散播、盜用等犯罪用途。

本文以目前擁有最多使用人口的社交網路服務網站Facebook為例,探討利用社交網路服務網站以及被害者所提供的個人資訊與動態,來進行身分竊盜及詐騙的時候,執法單位及鑑識人員該如何進行數位鑑識(Digital Forensics),以找到相關數位證據來輔佐案件偵查的進行。

數位鑑識是近年來在資訊安全領域中研究及探討的熱門主題,利用鑑識人員的專業知識與經驗,加上軟體工具的輔助,在案件相關的電腦主機之中找尋有價值的數位證據。

但是,社交網路服務網站與需要安裝程序才能使用的軟體不同,使用社交網路服務網站不必安裝程式,所以殘留在電腦中的數位證據相對較少。因此,本文透過數位鑑識的揮發性記憶體鑑識技術,藉由範例實際操作解說,在揮發性記憶體中找尋有利的數位證據。

相關背景探討

資安事件發生時,被害者可以尋求執法單位等專業單位的協助,除了案件偵辦的進行外,當扣查到可疑的電腦設備時,須進行相關數位鑑識工作,找出相關的數位證據,以便找到可能嫌疑者。

數位證據與數位鑑識

數位證據,為物理證據的一種,有別於如指紋、血跡等傳統證據,是以電子資料的方式呈現,能佐證犯罪行為,具有偵查價值的數位資料,包括數位影像、數位文字、系統紀錄檔、系統登錄檔、電腦軟體程式、網路封包、電子郵件、對話紀錄、手機簡訊等等,皆是數位證據的範疇,其具有的特性如下:

1. 易於複製及修改。

2. 不易證實其來源及完整性。

3. 數位證據須透過電腦或相關電子設備才可以呈現,無法輕易地直接被人類所感知。

4. 不易蒐集取得,其蒐集或儲存需要具備專業技術及特定工具。

5. 連結關係不易建立。

由此可知,數位證據在法庭上若無法證明呈堂證據確實未遭到竄改、不能夠說明證據來源,或者無法證明證據與被害者及嫌疑犯間的關係,在法庭上必將遭到質疑,而無法成為佐證犯罪的依據。

因此,數位證據在處理的過程中必須符合數位鑑識的程序,方能夠證明證據乾淨且未遭受污染,也才能有足夠的證明力與證據能力,將犯罪者定罪。

數位證據存在於許多電腦儲存設備內,要如何有系統地萃取出犯罪相關的數位證據,並進行分析檢驗,便要透過數位鑑識的程序。

|

| ▲圖1 數位鑑識程序。 |

簡單來說,數位鑑識即是利用相關專業技術與工具,如Encase、TCT、FTK等鑑識軟體,透過蒐集、保存、檢驗、分析、結果呈現等等處理程序,在許多數位資料中找出能夠證明不法行為相關的數位證據,其程序如圖1所示,分別概述於後:

事件辨別:了解事件的相關背景資料,例如事件的種類及發生時間與地點、事件所造成的影響與損失、須蒐證的作業系統為何、鑑識工作須要用到的工具有哪些等等,以便專業鑑識人員在前往事件現場前,可以更準確地判斷情勢,備妥在抵達現場後所需的工具或相關因應作為與措施。

保存證據:抵達現場後,最重要的就是進行證據保存。依照規定的標準作業程序進行現場證據保存工作,例如對硬碟進行位元串流拷貝(Bit Stream Copy),以及證物鏈的管理,證據的取得、移動等動作都必須進行紀錄,以免造成資料修改或遺失。

檢驗證據:進行數位證據的分析檢驗,例如檢視磁碟的殘存空間(Slack Sapce)中是否有遭到刪除的資料,或透過字串搜尋尋找相關檔案,找出與犯罪相關的重要資料。

案件分析與陳述:分析證據及案件,將證據分類、比對及個化,藉由證據找出犯罪者、受害者、現場彼此之間的關係。

呈現結果:將鑑識結果清楚陳述,證明有罪或無罪的假定,供法庭參考。

記憶體鑑識

電腦的記憶體主要可分為揮發性記憶體(Volatile Memory)和非揮發性記憶體(Non-Volatile Memory)。揮發性記憶體以RAM(Random-Access Memory)為主,而非揮發性記憶體以ROM(Read -Only Memory)及Flash Memory為主,兩者的差異在於,在電腦關機切斷電源後,揮發性記憶體上的資料會消失,而非揮發性記憶體上的資料則不會,只要電腦重新開機後,即可重新讀取記憶體上的資料。

由於揮發性記憶體儲存電腦剛處理或正處理中的資料,所以許多數位證據僅存在於揮發性記憶體中,例如使用者所使用的帳號、密碼、剛使用過的網站內容等等。

因此,在保存證據階段,犯罪現場若有未關機的電腦,鑑識人員應審慎保存、處理電腦的揮發性記憶體資料,避免因電腦關機而造成重要證據遺失的嚴重後果,而採集到的資料,則供後續檢驗證據階段時用來找尋相關重要的證據。

由於現場工作時間有限,如何在時間緊迫的情況下,迅速採集電腦中的記憶體資料,以供日後記憶體鑑識工作順利進行,考驗著專業鑑識人員的專業知識及技術。

而且,由於資訊科技的快速發展,目前電腦所使用的記憶體容量越來越大,所能儲存的使用者相關資料也越來越多,所以在案件偵辦中犯罪現場電腦記憶體資料的保存、鑑識等工作相當重要,其扮演角色不可小覷。

社交網路服務

社交網路服務(Social Network Service,SNS),顧名思義,就是提供在網路上進行社交活動的服務。

在過去,人與人之間進行社交活動,都需要透過直接面對面的互動以傳達訊息與資料,但是在電腦及網際網路出現後,人們不但可以從網路上獲取資訊,也逐漸藉由電腦網路技術相關服務,如聊天室、討論區、BBS、E-mail、MSN等與朋友們保持聯繫或分享檔案。

由於Web 2.0的概念與技術發展,這種基於分享、參與的新理念,開啟人們網路社交互動的另一扇窗。Web 2.0即是以使用者為主體的網際網路。有別於早先的Web 1.0是由網站經營者全權控制內容,Web 2.0中的經營者只負責提供相關的平台與維護,內容的撰寫則轉由使用者自行決定。

因此,整個網路不再以數位化的公司企業和唯讀的資料為主,而是使用者能彼此分享、合作,創造出一個互動式的網路世界。

有鑑於此,許多社交網路服務網站相繼誕生,這些社交網路服務網站基於Web 2.0的技術與架構,讓使用者與朋友們彼此保持密切聯繫,或協助使用者找尋失聯已久的朋友,強化並擴大使用者的社交圈。

與過去的交友網站相比,社交網路服務網站提供使用者相當多的功能,尤其是使用者自創內容(User Generated Content,UGC)的服務,有別於以往網站對使用者單方向的提供資訊。

在社交網路服務網站中,使用者得以自行決定在網站上發布的內容包括文字、照片、影音等等,甚至還可以設定可觀看訊息的對象或群組,讓使用者能夠輕鬆與朋友分享各類影音與訊息,也可隨時掌握朋友的最新動態,或邀請朋友加入有興趣的社團及活動,這些都是當今社交網路服務網站促進彼此交流與互動的功能。

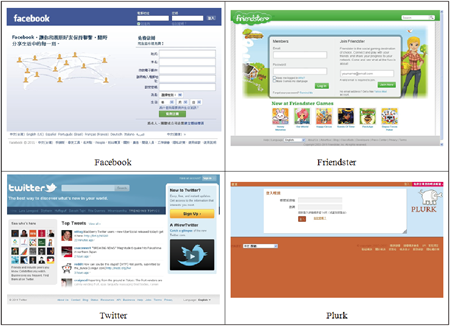

|

| ▲圖2 網路上有各種社交網路服務網站。 |

目前在網路上有相當多提供社交網路服務的網站,如圖2所示包括Facebook、Friendster、Twitter、Plurk、MySpace等等,嘗試提供人們另一種新型的社交平台,增加彼此互動機會,以促進網路社交活動的進行。

僅就當下最流行的Facebook做一簡單的介紹。Facebook是由Mark Zuckerberg與他的同學及室友Eduardo Saverin、Dustin Moskovitz與Chris Hughes所創立的社交網路服務網站。

Facebook原指美國大學內用來識別人之用的「花名冊」,2004年2月4日創立之初,僅供哈佛大學的學生註冊使用,後來陸續有其他學校加入,直至2006年9月11日起開放外部人士註冊,是目前為全球使用人數成長最快的社交網站。截至2010年7月,Facebook已擁有超過6億的用戶。

Facebook擁有強大的社交搜尋功能,能自動登入註冊者的電子郵件帳戶,從中取得通訊錄,進一步告知同樣在使用Facebook的好友。另外,它也是首創允許第三方開發應用程式(API)的社交網路服務平台,提供一個更多元、更豐富的交流環境。

身分竊盜

所謂的身分竊盜(Identity Theft),就是盜用他人用以證明自己身分的資訊,例如姓名、身分證字號、出生年月日、電話、信用卡號碼、印章、簽名、指紋等等,犯罪者藉由這些資訊,對外或在網路上假冒成被害者為所欲為地進行各種犯罪行為,例如詐騙取財、申請或盜刷信用卡、貸款等等。當被害者發現身分被盜用時,已造成難以挽救的財物損失或信譽受損。

根據美國聯邦交易委員會在2010年統計報告顯示,身分竊盜在消費者投訴項目中蟬聯11年的榜首,可見身分竊盜不僅是個人資料與身分遭竊的問題,實際上,不但會造成金融損失,並且影響民眾生活甚鉅。

案例說明

由於前述社交網路服務的特性,加上許多人因不具備資訊安全意識與個人資料保護的概念,偽冒者容易利用被害者隨意公布的個人資訊,來進行身分竊盜行為,或藉由時常更新之被害者的個人動態,了解其習性及身分背景,再藉此進行其他犯罪行為。

2010年國外便有一則案例,由於將隱私權設定勾選為分享給「朋友的朋友」,而導致其出遠門的訊息洩露給其中一名「不懷好意」之朋友的朋友,遭致闖空門的下場。

在本範例中,有可能嫌疑者C以及人物A與B。首先,A在社交網路服務網站Facebook中收到一個交友訊息,畫面如圖3所示,某個申請與A成為朋友關係,而經過檢視,其所顯示的照片及個人資料,使得A認為此帳號即為其友人B,因而同意與該帳號在Facebook上成為朋友關係。

有天該帳號以手機損壞無法使用且有急需為由,透過即時訊息功能,請A協助購買網路遊戲點數和代收網路遊戲認證碼簡訊,並請A告知認證碼。然而,該帳號在獲取認證碼後即失去聯絡,A在收到手機帳單並向朋友B詳加查證後,發現B並未使用Facebook,A始知已遭到犯罪者詐騙。

|

| ▲圖3 完成撥號對應表建立。 |

由於Facebook的帳號即為使用者的E-mail帳號,也是用來識別使用者的唯一依據,使用者在帳號申請過程中都須要經過E-mail認證(圖4),所以雖然犯罪者所公布的個人資訊為B所有,但是可以確定該E-mail為犯罪者所擁有。

|

| ▲圖4 Facebook註冊畫面。 |

經過檢視,得知B所使用的E-mail為im711148@xxx.net,執法人員可依據其E-mail追查IP位址,例如向該E-mail主管單位查詢申請者身分。

取得IP位址後,執法人員追查到C的電腦,但是C矢口否認使用該Facebook帳號。此時,該如何證明C確實使用過該帳號,為執法人員須提出證明並努力的方向。

由於登入Facebook網站並不需要安裝任何軟體,因此有別於其他須安裝才能使用的軟體程式會在登錄檔中留下許多證據;Facebook在使用者端並不會留下太多數位證據,僅能從電腦中的揮發性記憶體中找到些許殘存證據,證明使用者剛剛執行的動作和行為。

先將該電腦的記憶體,透過Helix鑑識軟體進行記憶體傾印(Dump)。Helix是由e-fence公司發展的鑑識軟體工具,為Live CD,可協助鑑識人員獲取電腦資料而不會修改到目標電腦的資料與設定值。Helix軟體的執行畫面如圖5所示,先將Source(來源)設定為「PhysicalMemory」,並選擇儲存的目的地資料夾與輸出檔案的名稱。

|

| ▲圖5 透過Helix軟體進行記憶體傾印。 |

接著將傾印出來的記憶體映像檔image.dd,透過EnCase專業鑑識軟體進行關鍵字搜尋,圖6為EnCase輸入關鍵字搜尋的畫面。輸入「view my profile」、「profile.php」、「pass=」,以及C所用的E-mail帳號「im711148」等四個字串作為搜尋的關鍵字。

|

| ▲圖6 EnCase關鍵字搜尋畫面。 |

在這四個關鍵字搜尋結果中,發現一些關鍵性的蛛絲馬跡,例如在關鍵字「view my profile」的搜尋結果,如圖7所示發現:「Visit your privacy settings to control who can see the information on your profile」、「View My Profile」、「Apple Ting」、「Edit Profile」、「Current City」等資料,這顯示剛剛偽冒者曾用Apple Ting帳號登入Facebook,並編輯帳號的基本資料。

|

| ▲圖7 關鍵字view my profile的搜尋結果。 |

而圖8顯示在關鍵字「pass=」的查詢結果中,發現有一段「Email=im711148@xxx.net&pass=123xx」,表示C曾用im711148@xxx.net登入Facebook,且密碼為123xx。

|

| ▲圖8 關鍵字pass=的搜尋結果。 |

透過上述記憶體鑑識的操作,可以在C的電腦中找到他曾經使用過該帳號登入的證據,證明C的確使用過該帳號,並與A進行互動。

也就是說,C是進行詐騙行為的偽冒者,利用A對B的信任與朋友關係,在Facebook建立一個帳號,利用B在網路上分享的資料與照片,盜用B的身分,在Facebook上與A成為朋友關係,並透過A所公布的Facebook塗鴉牆、個人訊息、照片內容等相關資料,了解A的生活與動態、A與B的關係,時常攀談建立熟悉感與信任程度後,藉此進行詐騙取財等非法行為,在此將此範例的關係以圖9表示。

|

| ▲圖9 事件關係圖。 |

結語

社交網路服務為資訊產業帶來新的契機與商機,卻也帶來許多新的資安事件。本文透過範例操作說明,詳細解釋記憶體鑑識流程,協助相關鑑識人員在遭遇社交網路服務網站相關鑑識案件時該如何因應,藉此確認嫌疑者與犯案帳號的關聯,得以輔助有利證據的確認,有效協助數位鑑識作業。