本文將介紹威脅情資的基本概念,深入探討威脅情資工具平台在現代資安防禦體系中扮演的重要角色,了解不同威脅情資平台的功能、架構及其應用情境,並對常見的情資平台進行比較,從而根據自身需求選擇最合適的工具來提升安全防禦效能。

隨著數位化轉型的加速,全球網路攻擊的數量和複雜度持續攀升,對於企業網路安全的挑戰日益嚴峻。從勒索軟體攻擊到針對性網路釣魚活動,各類威脅的技術手段日新月異,讓企業面臨巨大的安全風險。在這種背景下,傳統的防禦方式已無法應對現代化的複合型攻擊,單靠防火牆、入侵偵測系統或防毒軟體等單一防禦手段,往往無法及時識別和阻止隱藏的威脅,因此威脅情資的角色變得至關重要。

威脅情資提供了有關網路攻擊行為和潛在威脅的可操作性資訊,能夠幫助企業和安全團隊不僅防禦已知威脅,還能預測和應對未知或新興的攻擊。這些情資包括來自不同來源的攻擊指標(Indicators of Compromise,IoC),例如可疑IP地址、惡意程式樣本、攻擊者使用的域名等,能夠幫助企業在面臨威脅時主動採取積極防禦措施,減少風險損失。

背景知識說明

在以下的背景知識中,將簡要說明威脅情資的概念,並介紹幾個常見的威脅情資平台,說明其核心功能與特性,並比較它們之間的差異。

威脅情資介紹

威脅情資(Threat Intelligence)的核心是提供潛在或已知威脅相關的資訊,目的是幫助組織了解攻擊行為並採取有效應對措施。這些情資通常包括攻擊者的行為模式、攻擊的策略、技術及程序,以及攻擊的目標對象。這些資訊可以幫助企業了解潛在的風險,並採取相應的防禦措施。威脅情資包含非常多種組成資料有助於了解風險,這些資料稱為威脅指標(IoC),以下為幾種常見的威脅指標:

‧IP位址(IP Address):IP位址通常與惡意活動密切相關,鎖定可疑、已知惡意或涉及攻擊的電腦IP位址,能夠幫助企業快速鎖定威脅來源。

‧網域名稱(Domain Name)∕URL:網域名稱與IP位址為對應之關係,掌握涉及惡意活動的網域名稱,能提供關鍵線索,有助於追蹤攻擊來源、識別攻擊基礎設施。

‧惡意檔案(Malicious File):惡意檔案指的是某些檔案被經過刻意的修改,外表看似正常但實則帶有惡意的攻擊腳本等惡意行為。惡意檔案常搭配如社交工程攻擊等攻擊手法,誘騙使用者下載和點擊檔案以觸發攻擊行為。

‧電子郵件地址(Email Address):電子郵件為釣魚攻擊常見的管道,其用於發送惡意附件或誘導使用者點擊的惡意連結。

‧雜湊值(Hash):常見的雜湊演算法有MD5、SHA-1、SHA-256等,可用於識別惡意軟體或是可疑的檔案。

‧主機名稱(Hostnames):主機名稱是用來識別一台主機的名稱。有些惡意程式會依特定命名規則命名其基礎設施,因此主機名稱亦可作為威脅指標之一。

‧檔案名稱∕檔案路徑(File Name/File Path):某些惡意程式會安裝在特定的檔案名稱或習慣性安裝在某個特定的路徑底下。

‧可疑行為模式(Abnormal Behavioral):可疑的行為百百種,如非正式時間的登入、異常的資料傳輸量、異常磁碟讀取、同一個帳號異地登入等,皆可被視為可疑行為。

威脅情資平台核心功能

威脅情資平台(Threat Intelligence Platform,TIP)是一種整合多種情資來源的系統,能夠收集、分析並提供有關潛在威脅的詳細資訊報告。這類平台不僅蒐集來自內部網路資料,也會整合外部情資供應商的資料,例如開源情資、商業情資及社群共享的情資。這些平台通常具備以下核心功能,整理如表1所示。

威脅平台介紹

網路上有許多威脅情資平台可供使用,然而它們的核心功能大致相似。以下介紹三個較具知名度的威脅情資平台,分別為VirusTotal、Hybrid Analysis以及MalwareBazaar。

VirusTotal為一個雲端型威脅分析平台,於2012年被Google收購,希望提升Google自身網路服務的防護。它提供多種工具用於分析檔案、網址以及其他數位資產的掃描與分析,判斷其是否包含病毒、惡意軟體或其他潛在的安全威脅。VirusTotal的網址為「https://www.virustotal.com/gui/home/upload」,其首頁畫面如圖1所示,VirusTotal的幾個特點如下:

圖1 VirusTotal網站首頁。

圖1 VirusTotal網站首頁。

‧多種掃描引擎:VirusTotal整合超過70種知名資安廠商的掃描引擎進行分析,例如Avast、Antiy-AVL、McAfee Scanner及Kaspersky等知名的防毒軟體、威脅情報工具等。多重引擎架構提供多維度的威脅檢測能力,顯著提升惡意軟體識別的準確性。

‧檔案及網址分析:用戶可以上傳檔案(例如可執行檔、PDF、壓縮檔等)或提交網址,系統會檢查這些內容是否與已知的威脅匹配。

‧API整合:VirusTotal提供的API有多種功能,例如獲取沙箱執行後的動態分析報告、查詢已經掃描的檔案、IP地址、網址和域名的詳細分析報告及對提交的多個檔案或網址進行批量掃描,允許具有技術背景的使用者可以串接API做更多的應用。

‧行為分析:除了靜態掃描,VirusTotal整合了多個外部行為引擎(沙箱),如針對安卓系統的Droidy,以及針對Windows 7的Jujubox等。藉由動態行為分析功能,模擬執行檔案並觀察其行為,進行更深入的惡意活動檢測。

Hybrid Analysis是由CrowdStrike提供支援的免費惡意軟體分析平台,用於檢測,專門針對可疑檔案和網址進行深入的動態分析。它利用靜態與動態技術的結合,提供深入的行為分析報告,協助資安專家與研究人員識別潛在威脅。Hybrid Analysis的網址為「https://www.hybrid-analysis.com/」,首頁畫面如圖2所示,Hybrid Analysis的幾個特點如下:

圖2 Hybrid Analysis網站首頁。

圖2 Hybrid Analysis網站首頁。

‧動態沙箱分析:Hybrid Analysis會在特定的環境中運行可疑檔案,記錄其行為,例如建立檔案、網路流量、檔案寫入等,這有助於識別檔案是否有惡意行為。

‧威脅評分與行為報告:根據檔案的行為,平台會產生詳細的報告並分配威脅評分,讓用戶快速判斷其潛在危險性。

‧多種執行環境:支援多種作業系統(Windows、Linux、Android)等執行環境,能更準確地模擬各種系統上的所有行為。

‧API整合:提供API,讓企業能將其動態分析能力整合到內部安全系統中,如SIEM和SOAR等,實現自動化威脅檢測。

‧社群資源共享:用戶可以選擇共享分析結果,讓全球資安社群共同受益,提升整體威脅情報資源的可視性。

MalwareBazaar是由名為abuse.ch(https://abuse.ch/)的機構所維護,是一個專門用於收集和分析惡意軟體樣本的分享平台,為威脅情報專家提供一個集中式的資源庫,方便他們研究最新的威脅趨勢和樣本特徵。這個平台不僅提供最新的惡意軟體樣本,還有詳細的樣本屬性資料,以利研究人員深入研究。其網址為「https://bazaar.abuse.ch/」,首頁畫面如圖3所示,MalwareBazaar的幾個特點如下:

圖3 MalwareBazaar網站首頁。

圖3 MalwareBazaar網站首頁。

‧惡意軟體樣本蒐集:MalwareBazaar允許用戶上傳和下載惡意軟體樣本,這些樣本涵蓋多種惡意軟體類型,如勒索軟體、木馬程式、蠕蟲等。平台會對這些樣本進行分類和標籤,方便用戶查找特定類型的威脅。

‧詳細的樣本元數據:每個樣本都會附帶詳細的元數據(Metadata),如檔案雜湊值、YARA規則或其他可識別資訊,幫助用戶更快識別並理解每個樣本的性質。

‧API整合:MalwareBazaar提供API讓開發者和安全研究人員可以自動化樣本下載和查詢,這樣可以輕鬆整合到自動化威脅偵測系統中。

‧社群貢獻:MalwareBazaar是一個由全球安全專業人員與研究機構共同參與的開放合作平台。該平台的社群貢獻了大量的惡意軟體樣本,並且樣本數量不斷增加、更新頻繁,為威脅情報分析提供豐富的資料來源。

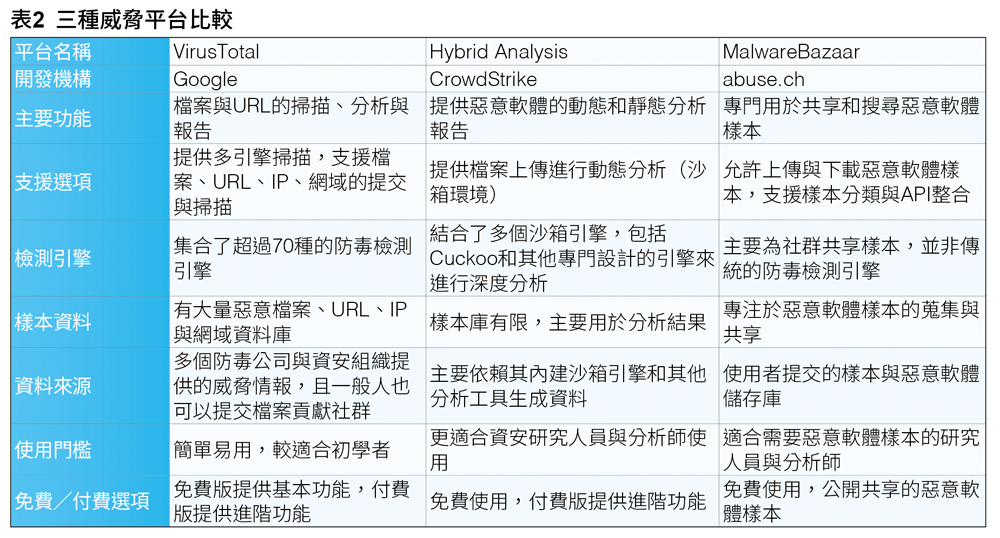

威脅平台比較

這些威脅平台各具特色,提供不同的功能與服務,適合不同需求的安全專業人員,表2為上述三種威脅平台的比較表。

情境模擬示範

某國政府機關在管理國家的關鍵基礎設施網路安全時,其告警系統顯示系統中的記憶體使用率居高不下,且磁碟寫入也比往正常狀態下來得頻繁,當局懷疑受到外部的攻擊威脅,立刻啟動緊急應變小組。小組中的專業資安人員小揚針對系統中的檔案逐一檢查,發現一個來路不明的exe執行檔,他懷疑這可能是造成系統異常的主要原因之一,於是對其進行分析。為了確認該檔案是否異常,決定先使用威脅情資平台進行分析,再思考下一步要如何處理。小揚選定兩個威脅情資平台Hybrid Analysis和VirusTotal,分別將此異常的exe檔上傳至平台進行初步的分析,以下為實際操作過程:

首先,透過網址「https://www.hybrid-analysis.com/」連到Hybrid Analysis首頁。Hybrid Analysis無須進行帳戶的註冊,即可以直接使用。下一步,準備好要分析的檔案,然後點擊「Drag & Drop For Instant Analysis」將該檔案上傳至Hybrid Analysis。

上傳完成後,便可以查看分析的結果,該檔案被Hybrid Analysis偵測為「Malicious」,也就是惡意的檔案。

然而,小揚做事情一向講求謹慎,因此他又找了另一個威脅情資平台VirusTotal進行雙重驗證。同樣地,先透過網址「https://www.virustotal.com/gui/home/upload」連接到VirusTotal網站。該網站也可以不經登入直接進行檔案分析,因此直接點選中間的「Choose file」上傳檔案。

上傳完成後,便可以查看分析的結果,總共72個檢測引擎中,有51個引擎的檢測結果為不安全,代表此檔案極有可能是那個造成系統異常的惡意檔案。

最後,綜合Hybrid Analysis和VirusTotal的初步分析結果,搭配團隊中其他成員使用其他靜態和動態分析方法,判定此檔案為有人惡意植入系統造成異常,而分析結果也使得目標更加明確。團隊成功地根據威脅情資平台提供的即時情報迅速應對,使得攻擊者無法成功滲透至內部系統,降低其攻擊行為造成的損失,也防止了潛在的資料外洩等威脅,保障系統的安全運行。

事後,團隊對這次事件進行全面性的分析,並且將這個攻擊行為特徵共享至另一個威脅情資平台MalwareBazaar,幫助其他政府機構與企業防範類似攻擊。

結語

隨著網路威脅日益複雜與頻繁,威脅情資已成為企業與安全專業人員不可或缺的防護工具。透過威脅情資平台的應用,使用者可以即時獲取最新的惡意活動資訊,提前預防潛在的攻擊,並有效提高整體防禦能力。

<本文作者:社團法人台灣E化資安分析管理協會(ESAM, https://www.esam.io/)中央警察大學資訊密碼暨建構實驗室 & 情資安全與鑑識科學實驗室(ICCL and SECFORENSICS)1998年成立,目前由王旭正教授領軍,並致力於資訊安全、情資安全與鑑識科學、資料隱藏與資料快速搜尋之研究,以為人們於網際網路(Internet)世界探索的安全保障(https://hera.secforensics.org/)>