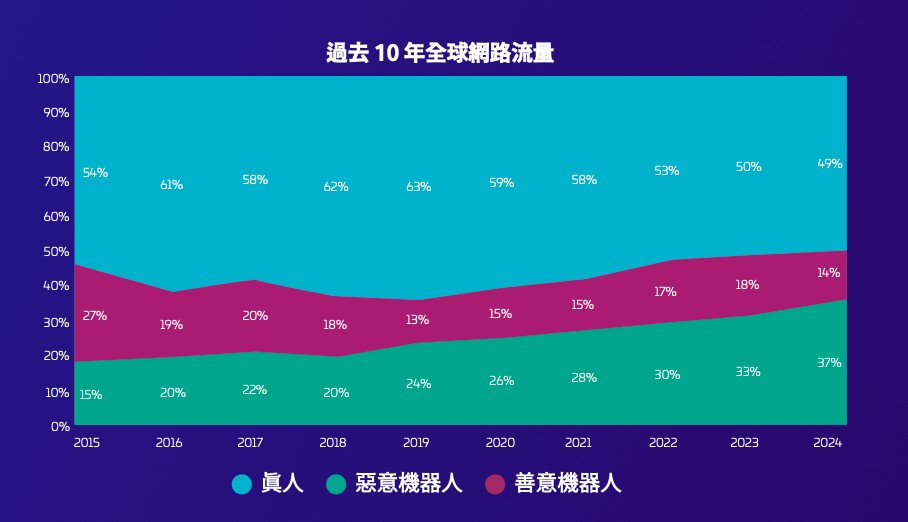

隨著人工智慧與自動化工具的普及,全球企業正面臨一場前所未有的網路攻擊浪潮。Imperva最新發布的《2025惡意機器人研究報告》揭示,2024年是關鍵轉捩點,全球網路流量中,有超過51%來自機器人連線,首次超越真人使用者,其中高達37%為惡意機器人。這些機器人不僅影響企業網站的效能與穩定,更成為帳號接管(ATO)與API濫用的主要威脅來源,促使企業必須重新審視其應用程式防護策略。

Thales台灣資深技術顧問范鴻志指出,惡意機器人早已脫離單純爬蟲的階段,開始透過模仿瀏覽器、繞過CAPTCHA、使用無頭(Headless)瀏覽器等手法,規避傳統的網頁應用程式防火牆(WAF)控管措施。尤其近年AI工具的普及化及使用的便利性,使得攻擊門檻顯著降低,每日平均透過AI執行的攻擊數量已超過200萬次。加上許多攻擊者運用大型語言模型(LLM)與自動化工具,對應用服務發動詐騙、惡意爬蟲等攻擊,企業防禦策略面臨嚴峻挑戰。

:

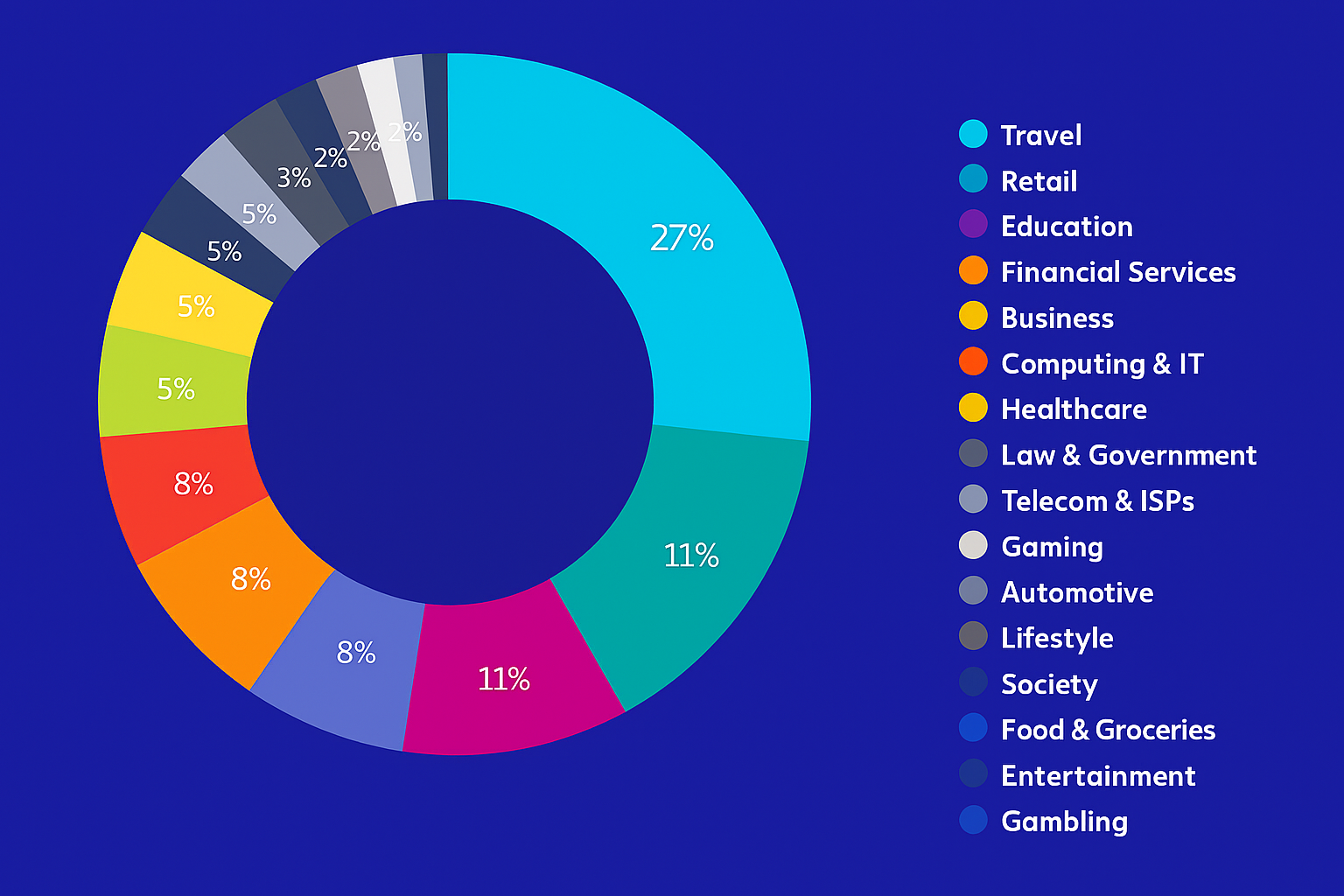

報告進一步分析,44%的惡意機器人流量鎖定目標為API端點,顯見API不再只是系統整合的工具,更成為駭客眼中的漏洞通道。2024年帳號接管攻擊較前一年激增40%,其中有高達14%的登入請求來自ATO攻擊,顯示這類手法已形成規模化行動。最易受害的五大產業分別為旅遊、零售、教育、金融與商業服務,均呈現顯著攻擊增幅,以旅遊業為例,其惡意機器人攻擊比例從2023年的41%成長至2024年的48%。

面對此一威脅態勢,Imperva提出多層次應對策略。首先是在應用服務的邊界建立即時防護,導入可辨識善意與惡意機器人的進階防護機制。Imperva的Advanced Bot Protection(ABP)即是一項具備互動式驗證與特徵辨識能力的解決方案,能夠透過伺服器端與用戶端的交互詢答程序,準確判斷訪問來源是否為人類,並區分其為合法機器人(如搜尋引擎、社群平台)或惡意自動化工具。

范鴻志說明,ABP的防護邏輯涵蓋三階段流程。當使用者發出請求,Imperva Cloud WAF會將該請求同步送往ABP引擎進行深度分析,判定是否需放行、延遲或阻斷,若為首次放行,系統亦會嵌入JavaScript指令碼,要求使用者端回傳驗證資料與硬體特徵檔,進一步確認其真實性。整個機制不僅兼顧安全性與低誤判,也能避免將有益的商業流量(如Google Bot)誤擋於門外。

值得注意的是,Imperva ABP並非僅限於搭配自家Cloud WAF使用,亦可透過連接器(Connector)模組整合於AWS、F5、Cloudflare、NGINX、Fastly等主流架構之中,保護企業既有環境。Imperva同時也提供涵蓋API探勘、風險評估與防禦的完整解決方案,協助企業識別未被監控的API活動與潛藏風險,讓機器之間的溝通不再成為資安死角。

從經濟層面來看,惡意機器人對企業營運的影響不容小覷。以知名藝人演唱會搶票事件為例,機器人搶票不僅造成民怨,更導致平台癱瘓與聲譽受損。在商業競爭場域中,對手透過自動化工具大量爬取價格與商品資訊,導致促銷策略曝光、獲利空間被壓縮,甚至有網站因為被異常連線淹沒,導致實際客戶無法完成交易,營收損失與客服負擔同步升高。根據Imperva的統計,全球有超過65%的網站因未妥善管理惡意機器人流量,遭受不同程度的營運衝擊。

因此,企業應將機器人管理納入核心資安治理架構,並從風險識別、行為監控、策略調整三方面著手。范鴻志建議,避免一次性將所有防禦策略全面啟動,應依照活動性質彈性配置,並建立基準流量模型進行異常偵測。此外,透過減少應用程式弱點、限制頻率、封鎖已知惡意來源及保護關鍵API等方式,可有效抑制自動化攻擊手法擴散。

Imperva的Advanced Bot Protection不僅是一套防禦工具,更是一套經過驗證的決策機制。透過ABP提供的多層分析、低誤判辨識與全球超過60個防禦節點的聯防架構,企業能在不影響正常使用者體驗的前提下,有效過濾惡意流量,確保應用服務效能與營收不再受損,真正實現數位營運的持續性與可靠性。

:

THE-TOP-INDUSTRIES-TARGETED-BY-BOT-ATTACKS

THE-TOP-INDUSTRIES-TARGETED-BY-BOT-ATTACKS