第五代行動通訊網路(5G)由於支援大量型機器型態通訊與高可靠低延遲式通訊的技術,因此5G物聯網在設計上應加入安全防護機制,以免遭受阻斷服務(DoS)與分散式阻斷服務(DDoS)的攻擊,減低5G網路合法用戶服務遭到降級或中斷的風險。

第五代行動通訊網路(5G)世代的應用多元,各類新服務、新架構、新技術對安全和用戶隱私保護也都帶來新的挑戰。如何設計更完備的第五代行動通訊網路安全機制,且在維護基本通訊安全要求同時,還能夠因應不同應用場景以適應多種網路接取與新型網路架構,進而提供差異化安全服務、保護用戶隱私,將是標準制定者、技術設備與應用開發者的第一要務。

5G資安國際標準發展現況

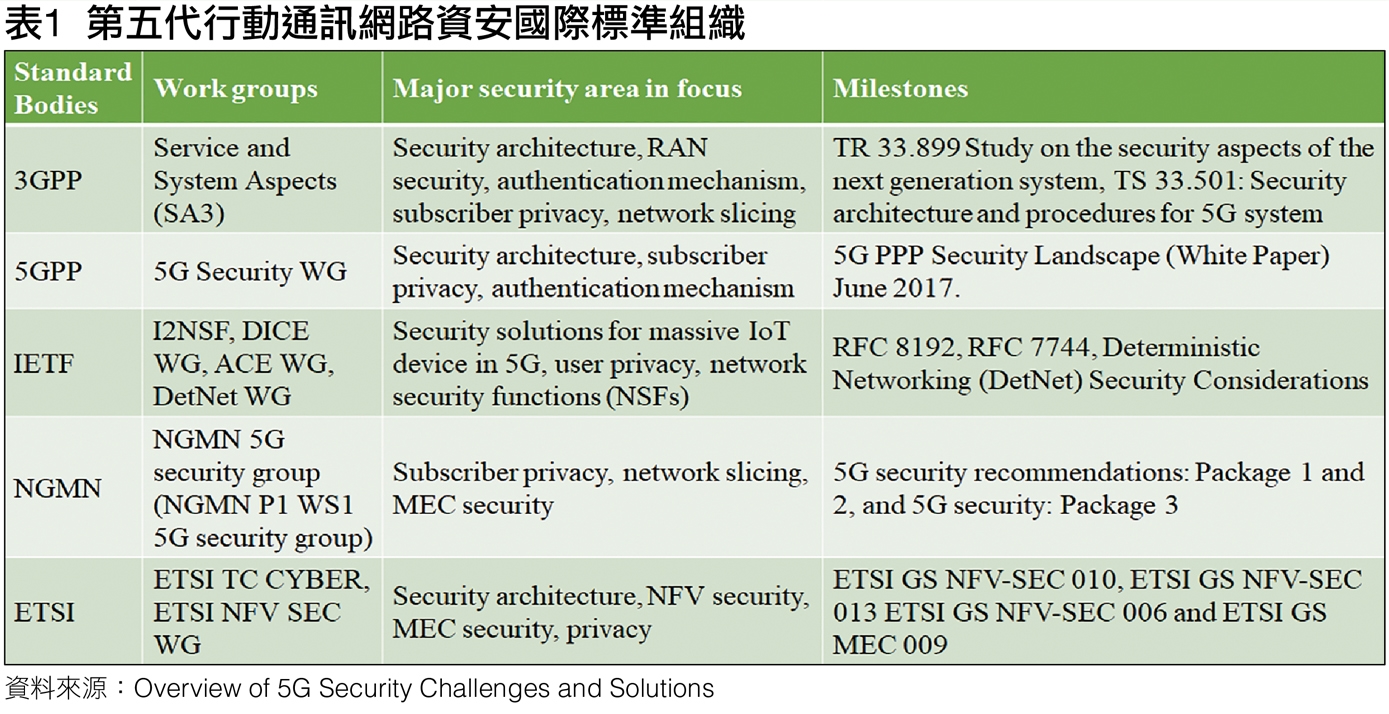

然而,不同的應用場景,所要對應的第五代行動通訊網路資安面向也不盡相同。有鑑於此,標準化機構如第三代合作夥伴計畫(3GPP)、雲端安全聯盟(CSA)、新世代行動網路聯盟(NGMN Alliance)、網際網路工程小組(IETF)、歐洲電信標準協會(ETSI)、第五代行動通訊基礎設施公私合作夥伴關係(5G-PPP)等已經開始研究第五代行動通訊網路資安相關問題,如表1所示。

同時主要的設備供應大廠,也著手進行第五代行動通訊網路安全架構與相關技術的研發。例如,強化設備終端與雲端連接的信任關係上,藉由對所有傳輸資料數據進行加密處理,並根據正在傳輸的資料價值,以智慧化的方式選擇各節點間的安全架構;或是針對物聯網的信令安全要求,透過多種協定組合方案做簡化管理,且藉由即時數據分析進行檢測與保護等方式。

未來,大廠們也思考著將機器學習納入網路安全架構設計的一環,經由更先進的訊號監控機制,主動過濾且更為強大的分析功能,以確保第五代行動通訊網路安全不受侵犯,同時保護用戶隱私與資訊安全。

3GPP制定5G資安標準

在第三代合作夥伴計畫服務及系統面工作組(Service and System Aspects,SA)主要有兩個責任,一是技術責任,包含必需品的建立、系統設備建置等,二是組織責任,包括計畫協調、發布工作計畫與規劃,以及提供工作方法等,如圖1所示。 該工作組又分為六個工作團隊,其中第三工作團隊為安全性工作群組(SA3 Security)負責,主要工作如下:

圖1 第三代合作夥伴計畫組織架構圖。(資料來源:3GPP)

圖1 第三代合作夥伴計畫組織架構圖。(資料來源:3GPP)

1. 通訊系統之安全性與隱私權

2. 執行通訊系統潛在威脅(Potential Threats)分析

3. 依據威脅分析決定通訊系統之安全性與隱私權的需求,並設計安全性之系統架構與協定(Security Architectures and Protocols)。

4. 確保通訊系統之加密算法(Cryptographic Algorithms)標準的可用性

5. 優先依據合作夥伴之區域性資安法規的差異(Regional Regulatory Variations in Security)設計通訊系統

6. 依據處理個資(Personal Data)與隱私權於區域性法規(Regional Regulatory)的要求設計通訊系統

除此之外,其子群組合法監聽工作群組(SA3-LI Lawful Interception)負責訂定通訊系統之合法監聽(Lawful Interception)的需求以及相關的標準文件。

3GPP的安全性工作群組已經訂定第五代行動通訊網路系統之安全架構,於2017年8月公布了TS 33.501「第五代行動通訊網路系統的安全架構與程序(Security architecture and procedures for 5G System)」相關標準文件。在文件中,3GPP定義5G網路系統、核心網的安全特徵與機制,以及5G網路核心與NR(New Radio)在內的執行安全程序,包含5G網路系統之安全性(Security)、隱私權、執行通訊系統潛在威脅分析、依據威脅分析決定通訊系統之安全性與隱私權,如圖2所示。

圖2 3GPP 5G安全需求。(資料來源:3GPP與資策會MIC)

圖2 3GPP 5G安全需求。(資料來源:3GPP與資策會MIC)

新世代行動網路聯盟P1 5G Architecture Group為主責5G網路安全研究,已於2016年5月出發表的5G網路資安白皮書中,提出5G網路資安發展的主要目標是找出5G網路中的新資安威脅,目的在提醒5G網路用戶可能遭遇的資安危機。

新世代行動網路聯盟認為未來的5G網路安全,應該打造更強而有力的用戶認證方法,以及必須提供保護各種資訊的安全機制,承載如高層獨立的端對端安全性、安全的網路設計、彈性與提供網路高可用性以及可靠性。

因此,在5G網路設計上必須確保兩面向的發展:改善接取網路安全,包含時刻掌握網路流量、確保不同營運商之間的無線網路密鑰安全,確保用戶面的完整性(User Plane Integrity),確保網路中的各種安全措施需求能滿足;以及解決營運商網路內部與跨營運商網路中,部署一致且有效的用戶╱設備及安全策略所面臨的挑戰。

因應5G IoT阻斷服務威脅

新世代行動網路聯盟也針對各項物聯網威脅議題提出相關建議,包含須保護不同營運商之間的信令通道,設計5G網路密鑰管理機制;透過網路切片(Network Slicing)、軟體定義網路(SDN)、網路功能虛擬化(NFV)等實現有效且具一致性的網路資安策略部署,以及防止網路基礎設施遭受阻斷服務(DoS)攻擊等。

阻斷服務攻擊的目標在耗盡網路的物理層與邏輯層資源,因此攻擊模式一般有兩種,其一是阻斷服務攻擊的目標為營運商網路基礎設施,透過耗盡資源與破壞網路連接穩定性等,間接影響被攻擊網路設施的相關設備和用戶服務;另一種阻斷服務攻擊的目標是設備或用戶,在此情況下對大量用戶或設備的攻擊會間接影響大部分營運商的基礎設施。新世代行動網路聯盟認為防止網路基礎設施遭受阻斷服務攻擊,應解決下列四大關鍵議題:

1. 大量受感染的物聯網設備透過試圖接入網路使得訊令平面過載。

2. 大量受感染的物聯網設備間歇性與同時的傳輸讓訊令平面過載。

3. 故意觸發網路過載機制。

4. 典型連結終端的5G網路場景中,受到新型態阻斷服務針對5G網路服務開通與配置系統進行攻擊。

3GPP系統架構工作群組(SA2 Architecture)於TR 23.724的研究報告中,針對5G物聯網新增兩個項功能。第一個功能是針對效能受限、低功率且低傳輸率的物聯網(Celluar Internet of Things,CIoT)終端,該功能利用非存取層(Non Access Stratum,NAS)訊令來傳輸數據。第二個特點是針對頻繁傳輸小數據的物聯網終端。因其沿用了4G網路的窄頻物聯網(Narrow-band Internet of Things,NB-IoT)的技術,所以希望5G通訊的物聯網能夠加入安全防護的機制(圖3)。

圖3 行動通訊網路物聯網與傳統物聯網間的安全需求相似。(資料來源:Narrow Band Internet of Things)

圖3 行動通訊網路物聯網與傳統物聯網間的安全需求相似。(資料來源:Narrow Band Internet of Things)

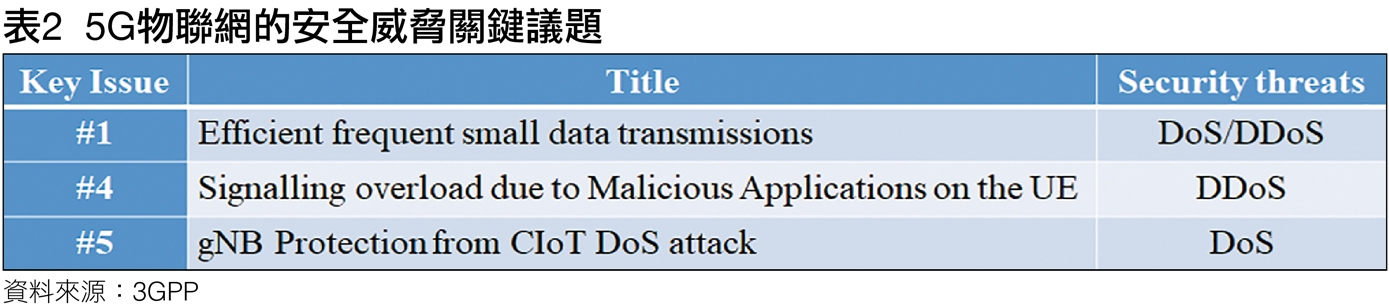

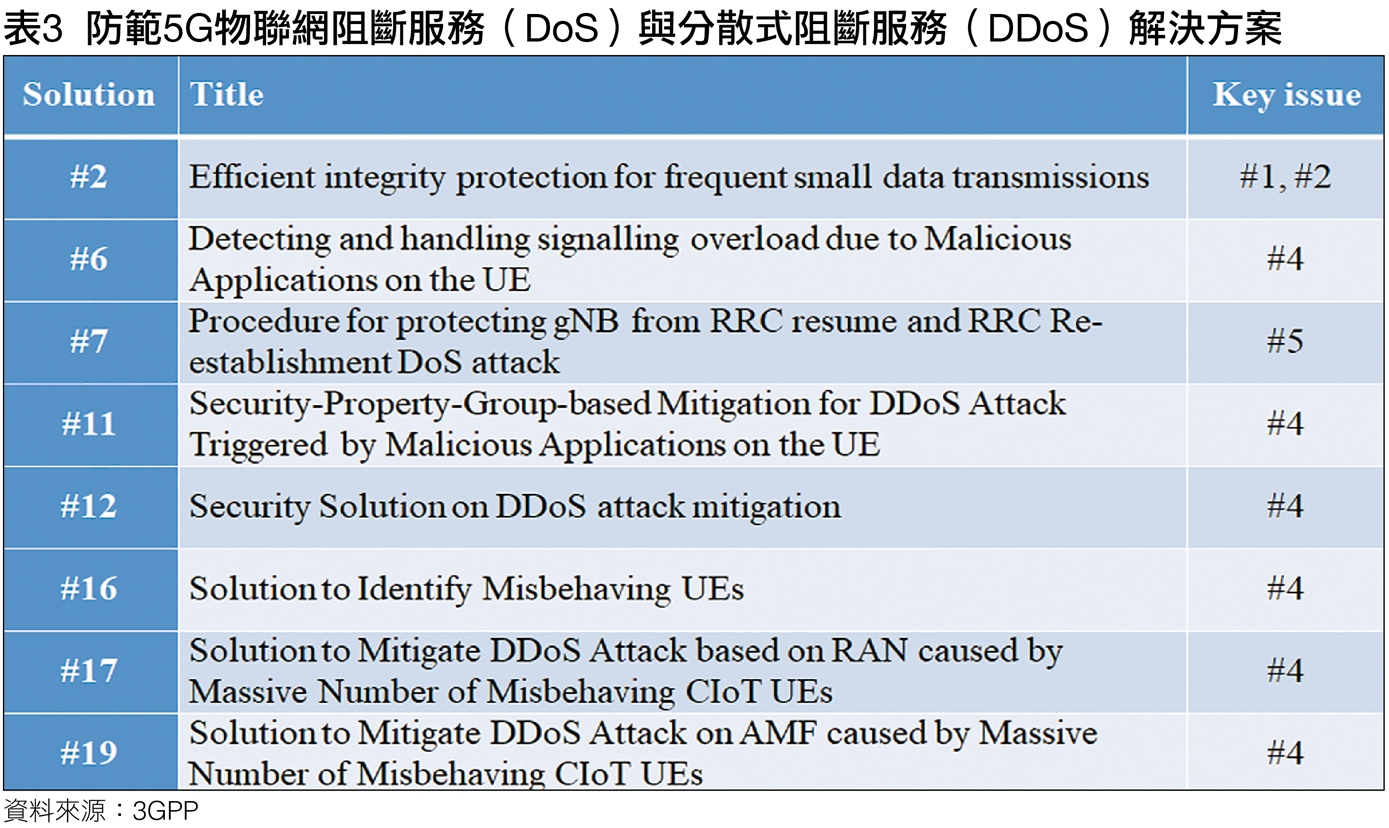

3GPP安全性工作群組針對5G網路物聯網的安全威脅(表2),也通過對應的研究項目Study on evolution of Cellular IoT security for the 5G System,其中針對為第五代行動通訊網路物聯網發生阻斷服務(DoS)與分散式阻斷服務(DDoS)的攻擊威脅,出應解決的3項關鍵議題與8項解決方案,如表3所示。

其中,第4項以及第5項關鍵議題是針對大量受到感染控制得惡意終端(Malicious UE),攻擊者可能已經通過應用層服務獲得了終端訪問權限,並且可能指示受控制的惡意終端,建立專用承載或請求訪問特定的網路切片。如果受控制的惡意終端,同時執行類似操作會輕易導致5G網路遭受到訊令攻擊,進一步導致無線擷取和核心網路的資源耗盡(圖4)。如果這種訊令攻擊持續沒有得到適當的處理,將導致5G網路其他合法用戶的服務降級或造成服務中斷的風險。因此,5G網路應設計因應措施以保護網路免受此類攻擊。

圖4 受控制的惡意終端將導致5G網路遭受訊令攻擊。(資料來源:3GPP TR 33.861)

圖4 受控制的惡意終端將導致5G網路遭受訊令攻擊。(資料來源:3GPP TR 33.861)

為了防範第五代行動通訊網路物聯網阻斷服務與分散式阻斷服務,3GPP所發展的網路資料分析功能(Network Data Analytics Function,NWDAF)實現5G網路物聯網服務異常與分散式阻斷服的偵測,並進一步透過分析結果隔離異常的5G物聯網終端以維護營運商網路的服務,如圖5所示。

圖5 網路資料分析功能(NWDAF)異常偵測系統架構圖。(資料來源:3GPP TS 23.288)

圖5 網路資料分析功能(NWDAF)異常偵測系統架構圖。(資料來源:3GPP TS 23.288)

結語

行動通訊演進最根本的原動力是來至用戶需求,電訊營運商為了迎合Facebook與YouTube等等應用服務,已由無線語音服務朝向行動資料服務。電訊營運商期望藉由新的通訊技術網路來提升頻譜利用率並降低營運成本。同時也開拓並導入新型態的應用服務,以進一步提高用戶平均收入(Average Revenue Per User,ARPU)。故未來發展將導入新型態的電訊服務以提升營運商的獲利。新型態的電訊服務意味著更多的參與者,其不再僅僅局限於電訊產業。

尤其透過5G網路之低延遲、高傳輸、低耗能、大連結等特性,將發展創新的感知技術,並在與行動寬頻結合下,得以形塑出更多元前瞻的應用情境,顯著改變居家、工業、交通等各應用服務領域之形貌。3GPP在第十五版本(Release-15)的時程上,已完成5G網路第一階段的研究和工作項目,無線接取技術將朝向增強型行動寬頻、大量型機器型態通訊以及高可靠低延遲式通訊三大方向發展。

因為5G網路支援大量型機器型態通訊與高可靠低延遲式通訊的技術,所以應於5G物聯網在設計能夠加入安全防護的機制,以保護網路免於受阻斷服務與分散式阻斷服務的攻擊,減低5G網路合法用戶的服務遭到降級或中斷的風險。

<本文作者:蔡宜學任職於財團法人資訊工業策進會資訊安全研究所。>