隨著第五代行動通訊(5G)即將開台營運,未來可望加速各產業智慧應用發展,屆時連網裝置數量勢必倍數增長,若未能在上線營運前確保其安全性,恐成為攻擊者絕佳的武器與跳板。

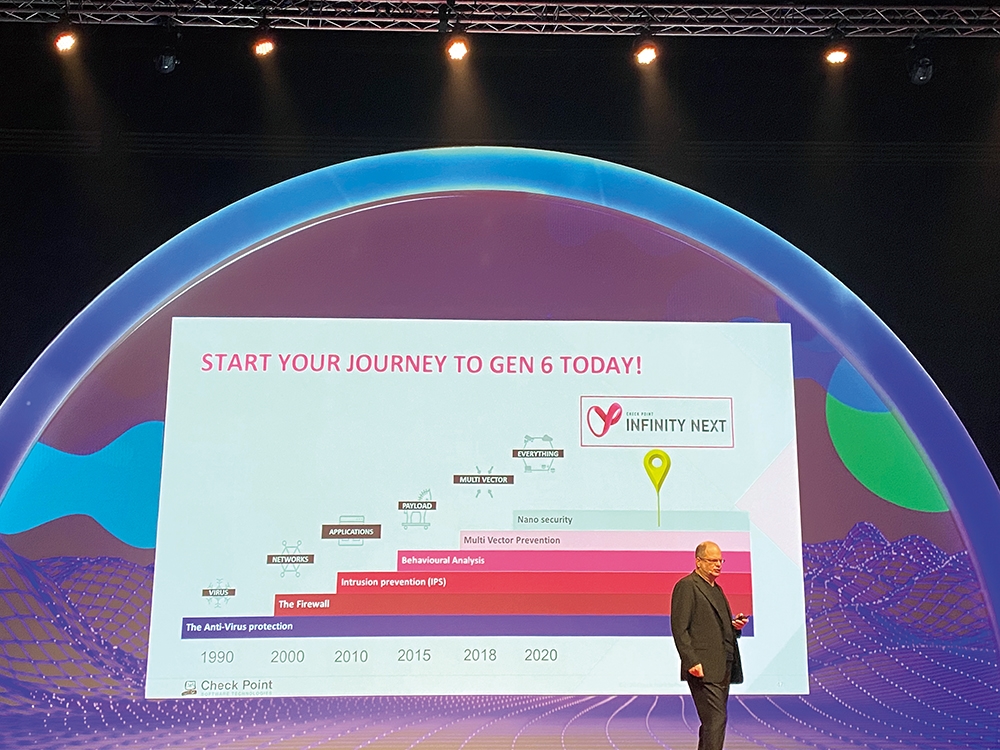

為了協助企業因應手法日漸複雜的外部攻擊威脅,Check Point自2017年提出第五世代的Infinity資安防護架構,範疇從資料中心延伸到雲端及具有連網功能的裝置。日前於泰國曼谷舉辦的CPX 360 2020亞太區年度資安峰會,Check Point創辦人兼執行長Gil Shwed揭櫫2020年正式邁向第六代Infinity Next,利用雲端原生架構,搭配Nano Agent技術,以及超過60種自適性威脅防禦(Adaptive threat prevention)執行回應,保護企業在任何地點部署的資產。 「過去的十年,Check Point以Security-as-a-Service訂閱制商業模式提供網路先進的技術。在雲端應用、行動化、進階威脅防禦等需求驅動下,此刻開始邁向新的十年,我們推出了Infinity Next,這是業界最全面的網路安全平台,擁有60多種安全技術,可支持50多種資產,範疇涵蓋作業系統、雲端工作負載、物聯網裝置、行動設備等主流應用,為各式應用場景建構統合式網路安全平台。」Gil Shwed說。

植入盜錄程式竊取網站交易資料

根據Check Point最新發布的《2020年安全報告》,研究人員對於2019年所觀察到的主要網路攻擊向量與手段,包含加密貨幣挖礦軟體(Cryptominers)猖獗、殭屍網路數量增加、勒索軟體轉為針對式攻擊、Magecart惡意程式線上側錄(E-skimming)竄起,可以發現攻擊者不斷地增強武器,或嘗試採用新的方法入侵。例如美國銀行Capital One資料外洩案,源自軟體工程師發現配置錯誤的網路應用程式防火牆,被藉以竊取部署在公有雲平台上的資料;變種的勒索軟體襲擊政府部門,使得IT系統停擺並要求支付比特幣換取解密金鑰。諸如此類的重大資安新聞頻頻發生,使得網路攻擊與資料竊取事件再次被世界經濟論壇列入2020年全球十大風險項目。

以加密貨幣挖礦軟體來看,儘管2019年加密貨幣價格下跌,以及提供線上挖礦服務的Coinhive在3月份停止營運,理應可緩解加密貨幣挖礦程式攻擊,全球卻仍有38%的企業遭受攻擊,相較於2018年的37%甚至還微幅成長。Check Point研究團隊指出背後的原因,在於使用加密貨幣挖礦軟體對於犯罪者而言仍然是一種低風險、高回報的活動,只要有利可圖勢必無法被遏制。

殭屍網路方面,2019年全球有28%的企業遭到殭屍網路攻擊,較2018年成長50%以上。其中,Emotet可說是最常被使用在台灣的殭屍網路惡意軟體,主要是因為Emotet具有多功能性,可用於支援惡意軟體、垃圾郵件分發服務。事實上,Emotet初期被發現大多攻擊銀行業,用以監聽網路活動來竊取資料,在逐年演進之下,已發展出垃圾郵件模組進行散播,同時還具備偵測與躲避沙箱模擬環境的技術。

Check Point於泰國曼谷舉辦的CPX 360 2020亞太區年度高峰會,本屆吸引來自22個國家、超過1,500人參加。

Check Point於泰國曼谷舉辦的CPX 360 2020亞太區年度高峰會,本屆吸引來自22個國家、超過1,500人參加。

攻擊手法中最危險的當屬線上盜錄行為的Magecart,只要JavaScript惡意程式利用網站漏洞植入,消費者線上刷卡填寫完成付款資料結帳,攻擊者即可獲得完整資料,在歐美地區已有知名電子商務、航空公司、連鎖飯店等受害,台灣眾多中小型電子商務網站提供線上刷卡功能,不容不提高警覺。

Infinity Next架構保護 新型應用場域

數位化程度愈高,愈需要建立安全防護能力。針對當今企業普遍面臨的資安問題,Gil Shwed認為,主因在於缺乏完整的技術防禦進階式攻擊、資安配置未隨著業務調整擴展、維運複雜度過高等問題。「現代安全防護的準則,首先應更加即時性,達到預防資安事件發生,不僅可降低持續不斷的投資成本,同時減少維運與整合運行的複雜度。其次是敏捷性,以秒為單位地防護數位資產。第三是統合性,各式終端、雲端平台上的工作負載與實例,皆能透過統一控管平台,施以一致性地安全措施。」 Check Point最新的Infinity Next架構,著眼於雲端平台上的工作負載建立自我調適的安全性,各式連網裝置與網路傳輸皆得以即時偵測威脅與防護。原本既有的Cloud Guard雲端服務,已可保護IaaS、SaaS應用場景,Infinity Next架構中又進一步延伸到PaaS,將推出Cloud Guard Workload延伸到Linux容器與Kubernetes叢集、Nginx、Apache Tomcat等運行環境,藉由Infinity Portal統一控管平台協助管理漏洞,機器學習演算分析Serverless正常執行程序,在異常行為初期即可掌握,最大程度降低事故發生。

Check Point創辦人兼執行長Gil Shwed揭櫫2020年正式邁向第六代Infinity Next,利用雲端原生架構,搭配Nano Agent技術,以及超過60種自適性威脅防禦執行回應,保護在任何地點部署的資產。

Check Point創辦人兼執行長Gil Shwed揭櫫2020年正式邁向第六代Infinity Next,利用雲端原生架構,搭配Nano Agent技術,以及超過60種自適性威脅防禦執行回應,保護在任何地點部署的資產。

Check Point預計今年推出的還有CloudGuard WAAP(Web Application and API Protection),來自收購新創公司ForceNock取得的技術,主要是運用機器學習演算分析保護前端應用程式,讓新型態商業模式在安全性環境下得以順利開展。

至於連網裝置,則是基於Nano Agent整合併購Cymplify取得的技術,在裝置韌體上嵌入SDK,可運行檢查已知與未知的漏洞。日前Check Point威脅情報部門揭露的智慧照明韌體漏洞CVE-2020-6007即是藉此技術所發現,攻擊者恐利用該漏洞來控制燈泡,進而滲透到物聯網場域執行勒索軟體的散播,或是納入殭屍網路發動攻擊。未來即使是最不起眼的裝置一旦具備連網能力,皆可能會被惡意人士利用,必須盡快地安裝最新修補程式,若廠商未能及時發布更新,可先以網路隔離方式,避免惡意程式的有機會橫向移動釀成資安事故。