現代化應用程式大多是為了在雲端環境中運行而設計。這些應用程式利用原生的雲端基礎設施和服務,包括無伺服器運算、容器、微服務架構,以達到可擴展性、靈活性和高可用性,滿足數位轉型營運需求。現代應用程式採用微服務架構和應用程式介面(API),讓各個應用程式彼此相互溝通,為顧客提供各式商業服務。隨著數位經濟的持續發展,API數量快速攀升,但同時也成為攻擊者尋找潛在漏洞以利用來滲透的優先目標。

致力於提高軟體安全性的非營利組織「開放全球應用程式安全計畫(OWASP)」,2023年更新發布了OWASP API Security Top 10報告。OWASP認為,在當今由應用程式驅動的世界中,創新的基本要素是API。無論是銀行、零售、運輸等行業,發展到新興物聯網、自動駕駛汽車、智慧城市等應用場景,API都是現代行動、SaaS和網頁應用程式中不可或缺的一部分,並且廣泛應用於面向客戶、合作夥伴以及內部的應用程式中。由於API的本質有可能會暴露程式邏輯、機敏資料,因此它們越來越成為攻擊者的目標。若缺乏安全的API,創新應用恐將無法實現。

Akamai大中華區資深技術顧問王明輝說明,根據2023年更新的OWASP API Security Top 10,相較於2019年版本的變更包括把「過度數據暴露」和「批量分配」這兩項安全風險合併為「對象屬性級授權失效」。此外,2023年版本還新增了「敏感業務無限制訪問」、「服務端請求偽造」和「API不安全使用」三項風險,這些新加入的風險類型更加聚焦於當前API安全實務中普遍面臨的挑戰。

日益增長的API安全挑戰

根據F5在2024年發布的《應用策略現狀報告》指出,隨著現代應用程式及微服務的急劇增加,API的數量也呈指數級增長。這種增長源於數位轉型的持續推進,其中包括流程自動化、單一應用程式的整合,以及業務資料的匯聚。同時,隨著人工智慧(AI)技術的廣泛應用,對API的需求更是日益升高。事實上,F5的調查顯示,隨著數位轉型計畫逐階段落實,企業所管理的API數量每階段平均會增加5%。

F5應用策略現狀報告中提到,年收入超過100億美元的大型公司通常管理著超過1,000個應用程式和近1,400個API,勢必須仰仗工具輔助管理,才有能力降低資安風險。為了有效管理API並確保安全性,超過三分之一的企業(43%)採用了應用程式和API安全防護(WAAP)方案以提升自動化防護能力。此外,95%的企業部署了API閘道來簡化管理複雜度。API閘道透過驗證API呼叫、確保有效請求和實施速率限制來防範大規模攻擊,可為企業應用場景增進防護力。

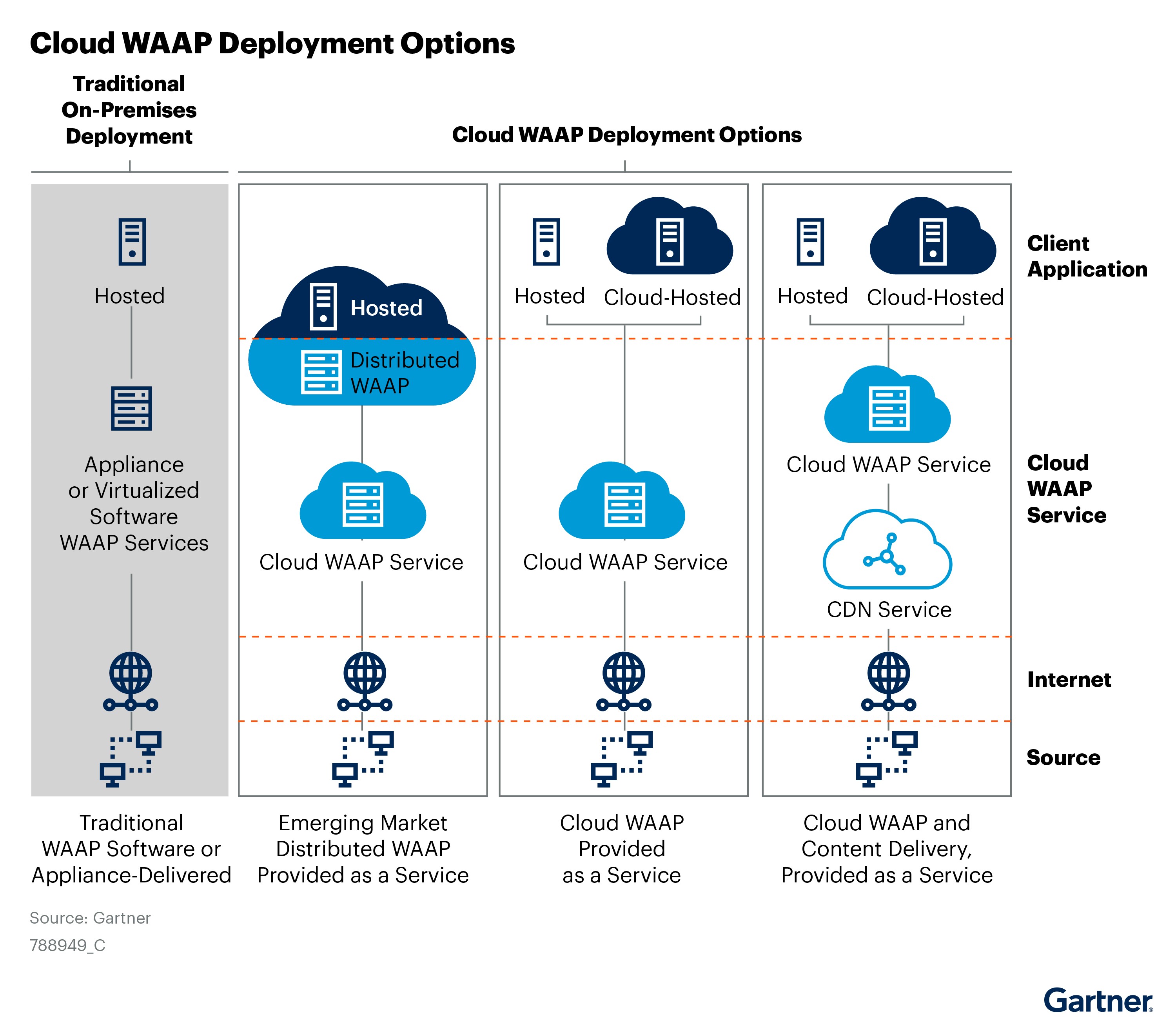

為了讓不同應用場景更有效地防禦各式網路攻擊,WAAP提供部署模式包括傳統地端、分散式、雲端托管,以及結合內容遞送網路(CDN)。(資料來源:Gartner)

為了讓不同應用場景更有效地防禦各式網路攻擊,WAAP提供部署模式包括傳統地端、分散式、雲端托管,以及結合內容遞送網路(CDN)。(資料來源:Gartner)

在持續的數位轉型和AI應用推動下,新型應用程式和API的比例將在企業中持續增長。對於依賴這些現代化應用程式和基礎設施運作,對外提供業務服務的企業而言,保護API的重要性日益突出。因此,單靠API閘道等技術已不足以應對日益嚴峻的安全挑戰,企業需要更全面的API保護策略,以即時發現、測試、實施管理措施,提高業務服務安全性和運行效率。

金融業法遵首當其衝

因應金融科技持續發展,金融監督管理委員會(簡稱金管會)在公布2024年度金融檢查重點項目中,針對本國銀行提供數位金融業務服務,納入電子銀行交易面安全設計(例如憑證簽章、一次性密碼、生物特徵、行動裝置儲存金鑰)、應用程式介面(API)安全管理(含開放銀行服務之客戶資料安全)、行動應用程式(App)安全檢測。

F5台灣區總經理張紘綱指出,實際上金管會近兩年持續強調API安全防護的重要性,並提出了三個核心的稽核重點:API盤點、API驗證授權以及API安全防護,藉此強化金融業對於API的管理與安全保護,確保資料交流的安全性與可靠性。

首先,API盤點的重要性在於提高API的可視性。在傳統的開發環境中,由於缺乏有效的盤點機制,IT管理者往往難以掌握研發團隊在開發過程中整合了多少API。這導致API的運用狀況和風險狀況不明,增加了資訊安全的隱患。

其次,隨著應用程式架構的演進,特別是微服務架構的普及,不僅南北向(客戶端與伺服器間的通訊)的API防護需要關注,東西向(服務間的通訊)的API安全也同樣重要。傳統的南北向API安全可透過安裝閘道(Gateway)來進行管理與防護,但東西向的API則需要更細緻的服務驗證與安全盤點。

此外,隨著雲端原生開發與SaaS(軟體即服務)的應用越來越普遍,API的整合與運行變得更加關鍵。在微服務架構下,API的數量大增,每個API都可能成為安全防護的潛在破口。因此,金管會才會明文要求金融相關業務必須實施全面的API安全防護措施,以確保應用程式與資料的安全不受威脅。

張紘綱認為,主管機關如此嚴謹的要求,不僅凸顯了API安全在當前數位轉型與網路經濟中的重要性,也提醒了相關企業需要不斷強化其API管理與安全防護機制,讓業界重新審視與強化自身的資安架構,確保在數位化浪潮中,企業的資安不會成為阻礙發展的短板。

增添開發可視性 降低漏洞發生率

WAAP平台主要是透過監控應用程式的流量來確保安全,防範潛在威脅。然而,在開發過程中持續引入新程式碼,可能帶來新的漏洞,往往便會與安全措施脫節。除非在開發生命週期內直到應用上線運行,擁有全程的可視性,才有機會讓開發與資安維運團隊及時發現漏洞。因此目前WAAP市場上相關解決方案供應商,紛紛採以收購手段,例如F5於2024年初收購Wib、Akamai近期將收購Noname Security,藉此實現安全機制「向左移」,在開發生命週期早期階段識別並修復網頁應用程式與API的潛在漏洞。

隨著企業對於生成式AI的高度關注,應用服務採用API的數量快速增長,更需要一個動態的防禦策略,在風險等級尚未達到高點之前發現並緩解。WAAP解決方案增添API程式碼漏洞檢測與遙測(Telemetry)技術,讓開發階段具備可觀測性(Observability)。進而整合到CI/CD流程中,將WAF服務等功能內建於主機層或容器層,可在應用程式推送到線上營運時,為DevSecOps團隊提供動態應用程式安全測試(DAST)服務等引導協助,以確保有能力抵禦日益複雜的滲透手法,保護現代網頁應用程式和API溝通的安全性。